Для построения отказоустойчивого решения WAF необходимо настроить два типа кластеров — кластер конфигурации и кластер отказоустойчивости.

Кластер конфигурации — это объединение нескольких узлов в одну общую схему. Входящие в кластер конфигурации узлы «видят» друг друга и синхронизируют свою конфигурацию. При этом часть настроек для каждого из узлов кластера уникальна, например настройки сетевых интерфейсов, шлюзов, маршрутов, настройки диагностики.

Кластер отказоустойчивости обеспечивает работу сетевых операций на узлах, входящих в кластер конфигурации, например переключаемый виртуальный IP, который по определенным правилам мигрирует с одного узла на другой.

Кластер отказоустойчивости и кластер конфигурации работают на разных протоколах и в разных окружениях. При этом информация о статусе кластера отказоустойчивости распространяется между узлами через кластер конфигурации. Речь идет именно об информации о статусе, а не о данных, которыми кластер отказоустойчивости поддерживает свою работу. Статус узлов кластера отображается в веб-консоли.

До четырех узлов кластера конфигурации могут быть объединены в кластер отказоустойчивости, поддерживающий работу в режиме «активный — пассивный». Минимальный состав отказоустойчивого решения WAF состоит из двух узлов. Возможно собрать несколько кластеров отказоустойчивости.

Для создания отказоустойчивого кластера WAF необходимо сначала настроить кластер конфигурации, объединив в него необходимые узлы, затем настроить кластер отказоустойчивости.

Кластер конфигурации

Ряд настроек уникален для каждого из узлов кластера, например, настройка сетевых интерфейсов и IP-адресация. Список уникальных настроек:

|

Наименование |

Описание |

|---|---|

|

Настройки, уникальные для каждого узла |

Настройки Log Analyzer. Настройки диагностики. Настройки интерфейсов. Настройки шлюзов. Настройки DHCP. Маршруты. |

Для создания кластера конфигурации необходимо выполнить следующие шаги:

|

Наименование |

Описание |

|---|---|

|

Шаг 1. Выполнить первоначальную настройку на первом узле кластера. |

Подробнее — в разделе Первоначальная настройка. |

|

Шаг 2. Настроить на первом узле кластера зону, через интерфейсы которой будет выполняться репликация кластера. |

В разделе Зоны создайте выделенную зону для репликации настроек кластера или используйте существующую (Cluster). В настройках зоны разрешите следующие сервисы:

Не используйте для репликации зоны, интерфейсы которых подключены к недоверенным сетям, например, к Интернету. |

|

Шаг 3. Указать IP-адрес, который будет использоваться для связи с другими узлами кластера. |

В разделе Управление устройством в окне Кластер конфигурации выберите текущий узел кластера и нажмите Редактировать. Укажите IP-адрес интерфейса, входящего в зону, настроенную на шаге 2. |

|

Шаг 4. Сгенерировать секретный код на первом узле кластера. |

В разделе Управление устройством нажмите Сгенерировать секретный код. Полученный код скопируйте в буфер обмена. Код необходим для одноразовой авторизации второго узла при добавлении его в кластер. |

|

Шаг 5. Подключить второй узел в кластер. |

Подключитесь к веб-консоли второго узла кластера, выберите язык установки. Укажите интерфейс, который будет использован для подключения к первому узлу кластера и назначьте ему IP-адрес. Оба узла кластера должны находиться в одной подсети, например интерфейсам eth2 обоих узлов назначены IP-адреса 192.168.100.5/24 и 192.168.100.6/24. В противном случае необходимо указать IP-адрес шлюза, через который будет доступен первый узел кластера. Укажите IP-адрес первого узла, настроенный на шаге 3, вставьте секретный код и нажмите Подключить. Если IP-адреса кластера, настроенные на шаге 2, назначены корректно, то второй узел будет добавлен в кластер и все настройки первого кластера реплицируются на второй. Состояние узлов кластера конфигурации можно определить по цветовой индикации напротив названия узла UserGate в разделе UserGate ➜ Управление устройством ➜ Кластер конфигурации:

|

|

Шаг 6. Назначить зоны интерфейсам второго узла. |

В веб-консоли второго узла кластера в разделе Сеть ➜ Интерфейсы назначьте каждому интерфейсу корректную зону. Зоны и их настройки получены в результате репликации данных с первого узла кластера. |

|

Шаг 7. Настроить параметры, индивидуальные для каждого узла кластера (опционально). |

Настройте шлюзы, маршруты, индивидуальные для каждого из узлов. |

Кластер отказоустойчивости

До четырех узлов кластера конфигурации можно объединить в отказоустойчивый кластер. Самих кластеров отказоустойчивости может быть несколько, например в кластер конфигурации добавлены узлы A, B, C и D на основе которых создано два кластера отказоустойчивости — A+B и C+D.

Поддерживается режим кластера отказоустойчивости «активный — пассивный». Состояние узлов кластера можно определить в разделе UserGate ➜ Управление устройством ➜ Кластеры отказоустойчивости по цвету индикатора около названия узла WAF:

-

красный — нет связи с соседними узлами конфигурации;

-

желтый — кластер отказоустойчивости не запущен на узле.

Отсутствие индикатора напротив названия узла говорит о доступности узла кластера.

Один из серверов кластера выступает в роли мастер-узла, обрабатывающего трафик, а остальные — в качестве резервных. На каждом из узлов кластера выбираются сетевые интерфейсы, которым администратор назначает виртуальные IP-адреса. Между этими интерфейсами передаются VRRP-объявления (ADVERTISEMENT) — сообщения, с помощью которых узлы обмениваются информацией о своем состоянии.

При переходе роли мастер-узла на резервный узел, на него переносятся все виртуальные IP-адреса всех кластерных интерфейсов. Безусловный переход роли происходит при следующих событиях:

-

запасной сервер не получает подтверждения о том, что главный узел находится в сети, например, если он выключен или отсутствует сетевая доступность узлов;

-

на узле настроена проверка доступа в интернет (смотрите раздел Настройка шлюзов), и доступ в Интернет отсутствует через все имеющиеся шлюзы;

-

сбой в работе ПО.

Если узел, указанный в свойствах проверки сети, недоступен на всех узлах кластера, то кластер отказоустойчивости будет отключен.

Отключение одного или нескольких сетевых интерфейсов, на которых назначены виртуальные IP-адреса понижает приоритет узла, но не обязательно приведет к изменению роли сервера. Переход на запасной узел произойдет, если приоритет запасного узла окажется выше, чем мастер-узла. По умолчанию приоритет узла, назначенный мастер-узлу, равен 250, приоритет резервного узла равен 249. Приоритет узла уменьшается на 2 для каждого кластерного интерфейса, у которого отсутствует физическое подключение к сети. Соответственно, для кластера отказоустойчивости, состоящего из двух узлов, при пропадании физического подключения к сети одного интерфейса на мастер-узле, роль мастера переместится на запасной сервер, если на запасном сервере все кластерные интерфейсы подключены к сети (приоритет мастер-сервера будет равен 248, приоритет резервного — 249). При восстановлении физического подключения на первоначальном мастер-узле роль мастера вернется обратно на него, поскольку его приоритет вернется в значение 250. Это справедливо для случая, когда виртуальные адреса сконфигурированы на двух и более интерфейсах; если на одном — роль мастера не возвращается.

Отключение одного или нескольких кластерных сетевых интерфейсов на запасном узле понижает приоритет узла, тем не менее, данный запасной узел может стать мастер-узлом при безусловном переходе роли, или в случае, когда приоритет мастер-узла станет меньше, чем приоритет данного запасного узла.

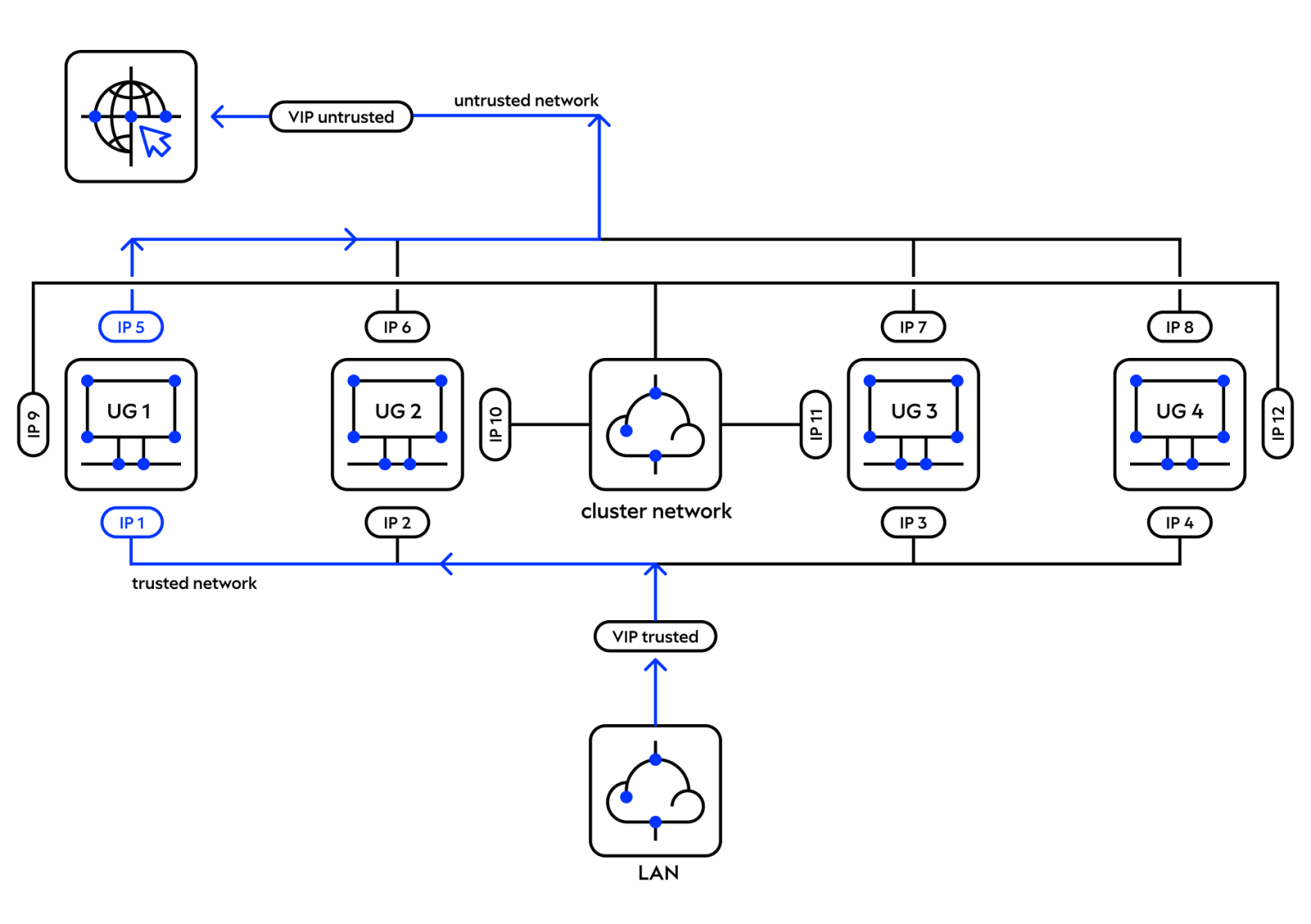

Ниже представлена пример сетевой диаграммы отказоустойчивого кластера. Интерфейсы настроены следующим образом:

-

зона Trusted: IP1, IP2, IP3, IP4 и IP cluster (Trusted);

-

зона Untrusted: IP5, IP6, IP7, IP8 и IP cluster (Untrusted);

-

зона Cluster: IP9, IP10, IP11, IP12, IP13, IP14. Интерфейсы в зоне Cluster используются для репликации настроек.

Оба кластерных IP-адреса находятся на узле UG1. Если узел UG1 становится недоступным, то оба кластерных IP-адреса перейдут на следующий узел, который станет мастер-узлом, например UG2.

.png)

Создание и настройка кластера

Для создания отказоустойчивого кластера необходимо выполнить следующие шаги:

|

Наименование |

Описание |

|---|---|

|

Шаг 1. Создать кластер конфигурации. |

Создайте кластер конфигурации, как это описано в предыдущей главе. |

|

Шаг 2. Настроить зоны, интерфейсы которых будут участвовать в отказоустойчивом кластере. |

В разделе Зоны разрешите сервис VRRP для всех зон, где планируется добавлять кластерный виртуальный IP-адрес (зоны Trusted и Untrusted на диаграммах выше). |

|

Шаг 3. Создать кластер отказоустойчивости. |

В разделе Управление устройством ➜ Кластер отказоустойчивости нажмите Добавить (+) и укажите параметры кластера отказоустойчивости. |

Параметры отказоустойчивого кластера:

|

Наименование |

Описание |

|---|---|

|

Включено |

Включение/отключение отказоустойчивого кластера. |

|

Название |

Название отказоустойчивого кластера. |

|

Описание |

Описание отказоустойчивого кластера. |

|

Синхронизировать сессии |

Включение режима синхронизации пользовательских сессий между всеми узлами, входящими в кластер отказоустойчивости. Активация этой опции делает переключение пользователей с одного устройства на другое прозрачным для пользователей, но добавляет существенную нагрузку на платформу. |

|

Мультикаст идентификатор |

В одном кластере конфигурации может быть создано несколько кластеров отказоустойчивости. Для синхронизации сессий используется определенный мультикаст-адрес, определяемый данным параметром. Для каждой группы кластеров отказоустойчивости, в которой должна поддерживаться синхронизация сессий, требуется установить уникальный идентификатор. |

|

Идентификатор виртуального роутера (VRID) |

Идентификатор виртуального роутера должен быть уникален для каждого VRRP-кластера в локальной сети. Если в сети не присутствуют сторонние кластеры VRRP, то рекомендуется оставить значение по умолчанию. |

|

Узлы |

Выбор узлов кластера конфигурации для объединения их в кластер отказоустойчивости. Здесь же можно назначить роль мастер-сервера одному из выбранных узлов. |

|

Виртуальные IP-адреса |

Назначение виртуальных IP-адресов и их соответствия интерфейсам узлов кластера. |

|

Синхронизация UDP/ICMP |

Управление режимом синхронизации пользовательских сессий:

|