В разделе Настройки ➜ UserGate ➜ Управление устройством вы можете настраивать следующие параметры устройства:

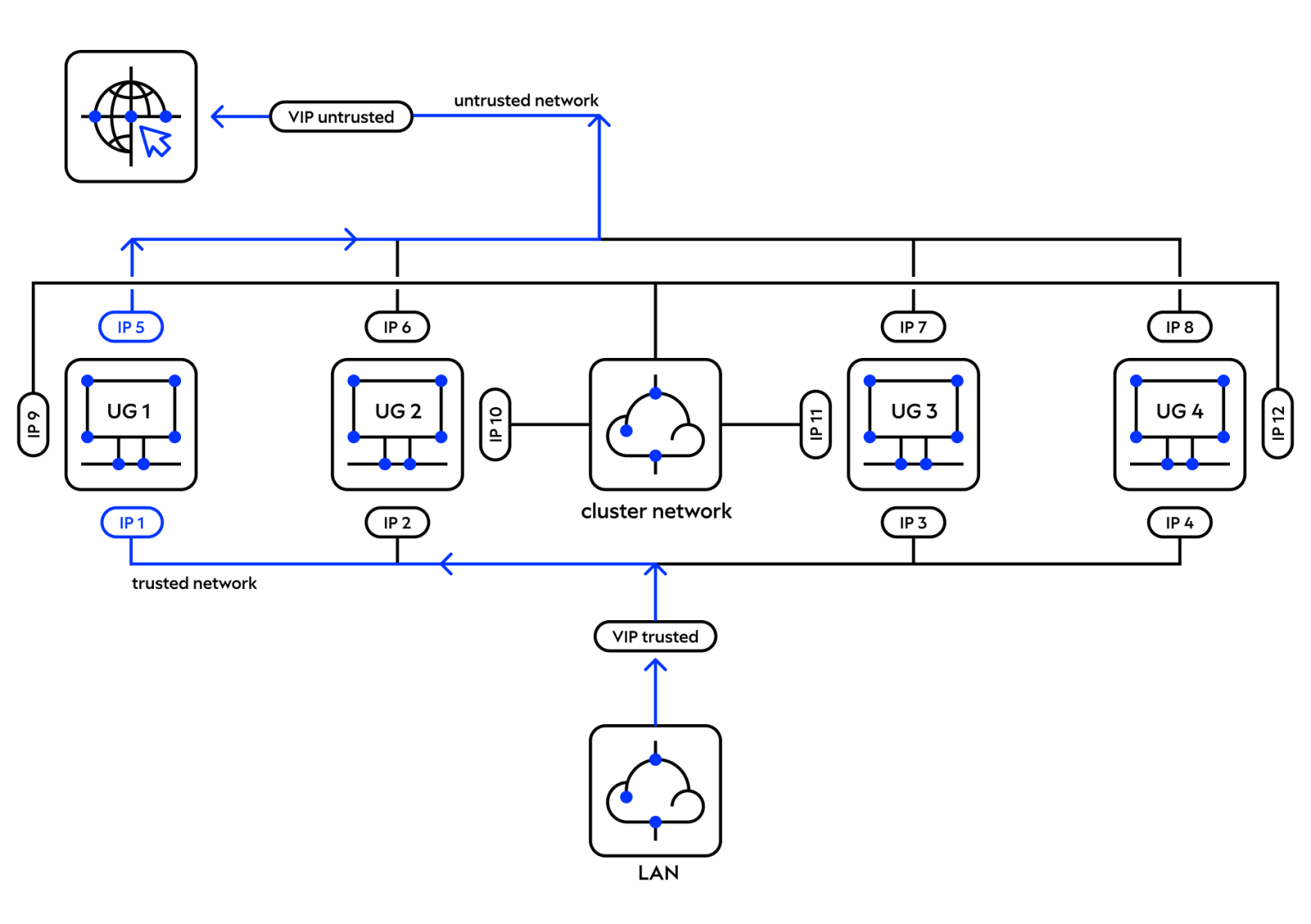

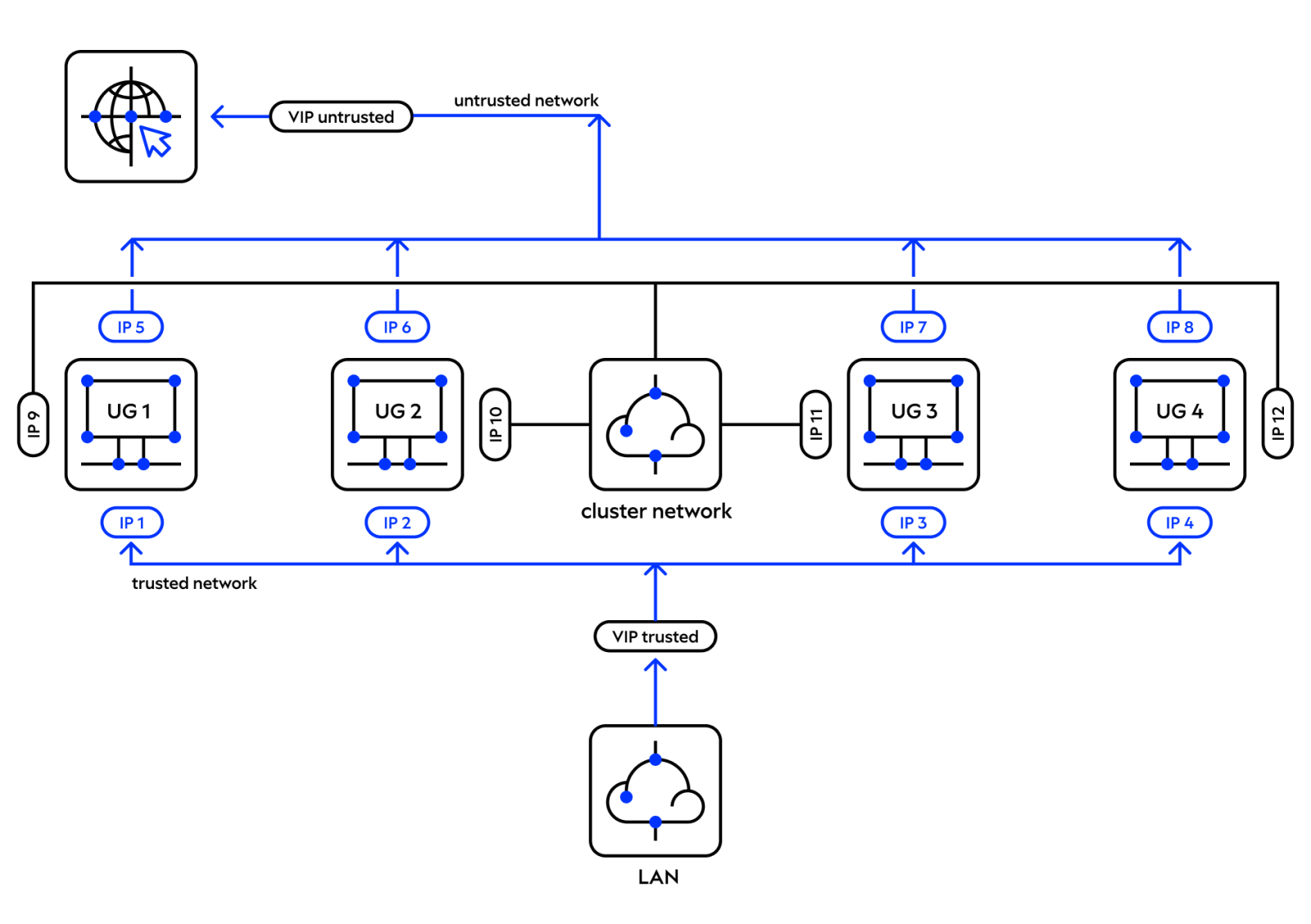

Информация о настройке кластеров приведена в разделе «Кластеризация и отказоустойчивость».

Диагностика

Этот блок предназначен для настройки параметров диагностики и предоставления удаленного доступа службе технической поддержки UserGate с целью анализа и устранения неисправностей.

Параметры диагностики

С помощью параметра Детализация диагностики вы можете установить уровень журналирования устройства. Доступны следующие уровни:

-

Off — ведение журналов диагностики отключено.

-

Error — журналировать только ошибки в работе устройства.

-

Warning — журналировать только ошибки и предупреждения.

-

Info — журналировать только ошибки, предупреждения и дополнительную информацию.

-

Debug — журналировать все возможные события.

При журналировании с уровнями Warning, Info и Debug может снижаться производительность устройства, поэтому рекомендуется устанавливать уровни Error или Off, если технической поддержкой UserGate не было предложено иное.

Управление журналами

Вы можете скачать диагностические журналы для их передачи в службу технической поддержки UserGate. Для скачивания доступны журналы веб-консоли и системные журналы. Скачать выбранные журналы можно после их архивирования командой Начать архивирование журналов.

Чтобы удалить архивные (не активные в настоящий момент) журналы, нажмите Очистить файлы логов.

Удаленный помощник

Чтобы предоставить доступ к устройству для службы технической поддержки UserGate с целью диагностирования и устранения неисправностей, необходимо активировать функцию удаленного помощника и получить параметры сеансового доступа.

Процесс подключения к устройству происходит следующим образом:

1. Администратор устройства UserGate активирует функцию удаленного помощника.

2. Устройство устанавливает защищенное соединение с сервером удаленного помощника UserGate по протоколу SSH. При успешном подключении в интерфейсе устройства UserGate отобразятся параметры сеансового доступа: идентификатор и токен.

3. Администратор устройства UserGate передает параметры сеансового доступа специалисту технической поддержки UserGate.

4. Специалист технической поддержки устанавливает защищенное соединение по протоколу SSH с сервером удаленного помощника UserGate и с помощью параметров сеансового доступа подключается к устройству UserGate.

Операции с сервером

В этом блоке вы можете перезагрузить или выключить сервер UserGate SWG, а также настроить вышестоящий прокси-сервер для проверки лицензий и обновлений устройства.

UserGate поставляет обновления в рамках лицензии на модуль Security Update (см. раздел «Лицензирование»). При наличии обновлений в блоке Операции с сервером отобразится соответствующее оповещение. Установка обновлений может занять длительное время, поэтому рекомендуется планировать этот процесс с учетом возможного времени простоя UserGate SWG.

Перед установкой обновлений рекомендуется создать резервную копию UserGate SWG. Это позволит восстановить предыдущее состояние устройства, если возникнут проблемы, связанные с применением обновлений.

Управление резервным копированием

В этом блоке вы можете:

Чтобы создать резервную копию устройства:

В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Еще ➜ Создание резервной копии.

Начнется создание резервной копии. Вы можете прервать процесс по кнопке Остановить.

По окончании процесса резервная копия UserGate SWG будет сохранена в файле backup_PRODUCT_NODENAME_DATE.gpg, где:

-

PRODUCT — тип устройства: SWG, LogAn, MC;

-

NODENAME — имя узла устройства;

-

DATE — дата и время создания резервной копии в формате YYYY-MM-DD-HH-MM (в часовом поясе UTC+0).

Запись о создании резервной копии отобразится в журнале событий устройства.

Чтобы восстановить устройство из резервной копии:

1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Еще ➜ Восстановление резервной копии и подтвердите восстановление.

2. Укажите путь к файлу с резервной копией UserGate SWG.

Восстановление будет предложено в консоли TTY при перезагрузке сервера UserGate SWG.

Администраторы могут создавать правила экспорта, по которым резервные копии будут выгружаться на удаленные серверы по расписанию.

Чтобы создать правило экспорта резервной копии устройства:

1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Добавить.

2. На вкладке Общие укажите имя правила.

3. На вкладке Удаленный сервер укажите параметры удаленного сервера:

Внимание!Если вы создаете правило для SSH-сервера, необходимо

предварительно настроить SSH-ключи. Кроме того, необходимо проверить соединение с SSH-сервером по кнопке «Проверить соединение». Во время проверки устанавливается первичное соединение, при котором отпечаток открытого ключа автоматически добавляется на удаленный сервер. Это обеспечивает безопасность последующих соединений.

4. На вкладке Расписание укажите время экспорта резервной копии.

Вы можете выбрать одно из предустановленных значений или указать время вручную в cron-формате: <минуты: 0—59> <часы: 0—23> <дни месяца: 1—31> <месяцы: 1—12> <дни недели: 0—6, где 0 — воскресенье>.

При ручном вводе также можно использовать следующие символы:

-

Звездочка (*) — для выбора всех значений. Например, в поле для ввода часов символ означает, что резервное копирование должно выполняться каждый час.

-

Дефис (-) — для указания диапазона значений.

-

Запятая (,) — в качестве разделителя значений.

-

Косая черта (/) — для указания шага между значениями.

5. Нажмите Сохранить.

Перед подключением к удаленному SSH-серверу, необходимо настроить SSH-ключи, используемые для авторизации на этом сервере.

Чтобы настроить SSH-ключи:

1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Еще ➜ Настроить SSH-ключ.

2. Нажмите Сгенерировать новый ключ.

Будет сгенерирована пара SSH-ключей (закрытый и открытый). Открытый ключ отобразится в окне настройки, закрытый ключ будет автоматически сохранен на сервере UserGate SWG.

ПримечаниеЕсли у вас уже есть пара SSH-ключей, вы можете добавить закрытый ключ на сервер UserGate SWG вручную по кнопке «Загрузить ключ».

3. Добавьте открытый SSH-ключ на удаленный сервер.

По умолчанию SSH-ключи хранятся в папке /home/user/.ssh/ в файле authorized_keys.

Экспорт и импорт настроек

В этом блоке вы можете экспортировать текущие параметры UserGate SWG в виде файлов экспорта в формате BIN. Впоследствии такие файлы могут понадобиться для восстановления параметров устройства, а также для импорта в другие SWG.

Экспорт может выполняться вручную или по расписанию. Вы можете экспортировать все текущие параметры (за исключением данных о кластерах и лицензии) или только сетевые. К сетевым относятся параметры зон, интерфейсов, шлюзов, виртуальных маршрутизаторов, а также параметры сервисов DNS, DHCP и WCCP. Сетевые параметры настраиваются в разделе Настройки ➜ Сеть (см. раздел «Настройка сети»).

Чтобы экспортировать все параметры устройства:

В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Экспорт ➜ Экспортировать все настройки.

Параметры будут сохранены в файле utm-utmcore@NODENAME_VERSION_DATE.bin, где:

Чтобы экспортировать только сетевые параметры устройства:

В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Экспорт ➜ Экспортировать сетевые настройки.

Параметры будут сохранены в файле utm-net-utmcore@NODENAME_VERSION_DATE.bin, где:

Администраторы могут создавать правила экспорта, по которым параметры устройства будут выгружаться на удаленные серверы по расписанию. Если узлы устройства объединены в кластер, то при создании правила экспорта на одном из узлов это правило будет распространяться на все узлы кластера. Параметры каждого узла при экспорте будут сохраняться в отдельном файле.

Чтобы создать правило экспорта параметров устройства:

1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Добавить.

2. На вкладке Общие укажите имя правила.

3. На вкладке Удаленный сервер укажите параметры удаленного сервера:

ПримечаниеДля авторизации на удаленном SSH-сервере вы можете использовать SSH-ключи. Для этого их нужно

предварительно настроить.

Внимание!Если вы создаете правило для SSH-сервера с авторизацией по SSH-ключам, необходимо проверить соединение с SSH-сервером по кнопке «Проверить соединение». Во время проверки устанавливается первичное соединение, при котором отпечаток открытого ключа автоматически добавляется на удаленный сервер. Это обеспечивает безопасность последующих соединений.

4. На вкладке Расписание укажите время экспорта параметров.

Вы можете выбрать одно из предустановленных значений или указать время вручную в cron-формате: <минуты: 0—59> <часы: 0—23> <дни месяца: 1—31> <месяцы: 1—12> <дни недели: 0—6, где 0 — воскресенье>.

При ручном вводе также можно использовать следующие символы:

-

Звездочка (*) — для выбора всех значений. Например, в поле для ввода часов символ означает, что резервное копирование должно выполняться каждый час.

-

Дефис (-) — для указания диапазона значений.

-

Запятая (,) — в качестве разделителя значений.

-

Косая черта (/) — для указания шага между значениями.

5. Нажмите Сохранить.

Вы можете восстанавливать параметры устройства из файлов экспорта. Эти файлы не содержат данные о кластерах и лицензии, поэтому после восстановления параметров вам потребуется повторно активировать лицензию и настроить кластеры. Кроме того, если для входа в UserGate SWG вы используете многофакторную аутентификацию через TOTP, после восстановления необходимо повторно добавить ключи инициализации.

ПримечаниеДля импорта правил фильтрации, в которых указаны пользователи или группы пользователей, необходим доступ к LDAP-серверу. В противном случае эти правила будут восстановлены без данных о пользователях. Для корректного восстановления правил, использующих обновляемые списки, необходима лицензия на модули Security Update и Advanced Threat Protection.

Внимание!При восстановлении параметров UserGate SWG из файла экспорта, созданного в более поздней версии устройства, работоспособность сервера UserGate SWG не гарантируется.

Чтобы восстановить параметры устройства из файла экспорта:

1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Импорт.

2. Выберите файл экспорта.

3. В окне Импортировать настройки выберите тип импорта (все параметры или только сетевые).

4. Нажмите Старт.

Начнется восстановление параметров. По окончании процесса сервер UserGate SWG будет перезагружен.

После перезагрузки сервера вам необходимо обновить библиотеки сигнатур в разделе Настройки ➜ UserGate ➜ Настройки ➜ Обновление библиотек. Если доступ к ресурсу с библиотеками отсутствует, вы можете загрузить файл обновления вручную в разделе Настройки ➜ UserGate ➜ Настройки ➜ Обновление ПО.

ПримечаниеПри выполнении операции импорта всех настроек происходит сброс конфигурации устройства к первоначальному состоянию (factory reset) с удалением всех журналов.