ПримечаниеЭкспорт и импорт правил с использованием CLI доступен с версии 7.0.0.

Импорт доступен в следующих разделах:

- Сеть: правила DNS;

- Пользователи и устройства: правила captive-портала;

- Политики сети: правила межсетевого экрана, NAT и маршрутизации, пропускной способности;

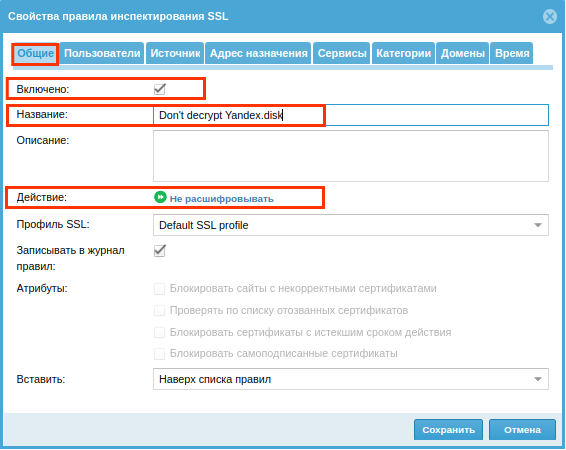

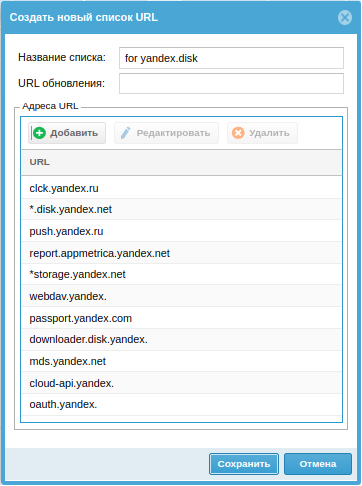

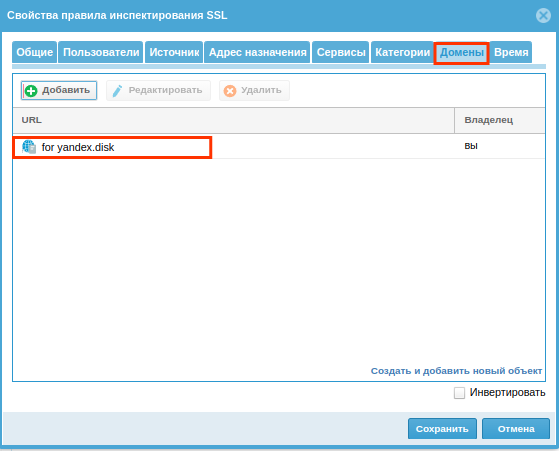

- Политики безопасности: правила фильтрации контента, веб-безопасности, инcпектирования туннелей, инспектирования SSL, инcпектирования SSH, защиты почтового трафика, ICAP, защиты DoS, системы обнаружения и предотвращения вторжений, сценарии;

- Глобальный портал: правила веб-портала и reverse-прокси;

- VPN: серверные и клиентские правила.

Указанные выше правила настраиваются с использованием UserGate Policy Language (UPL), подробную информацию о котором вы можете найти в соответствующем разделе руководства администратора.

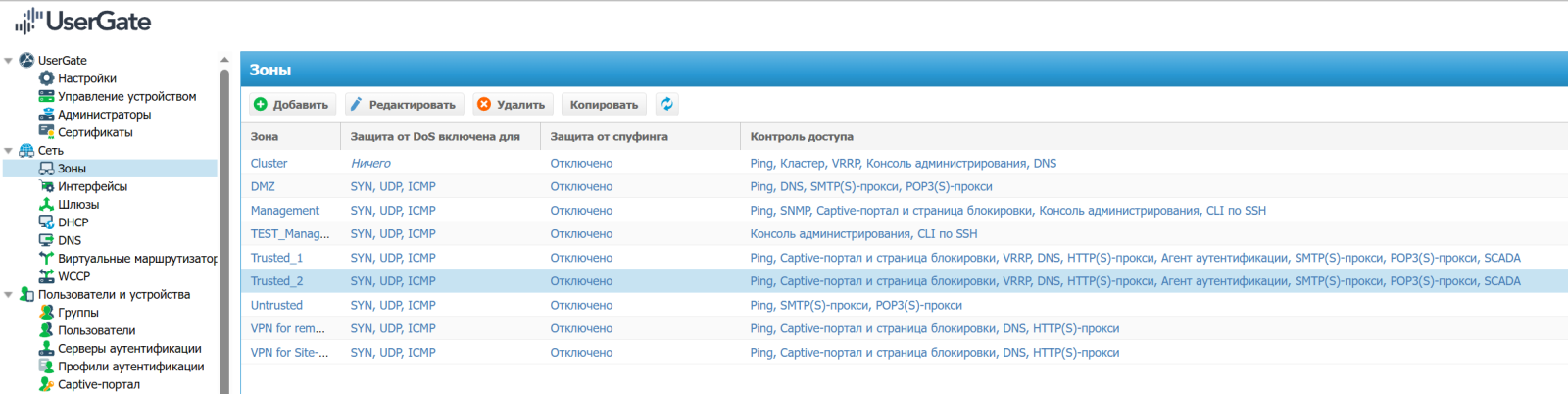

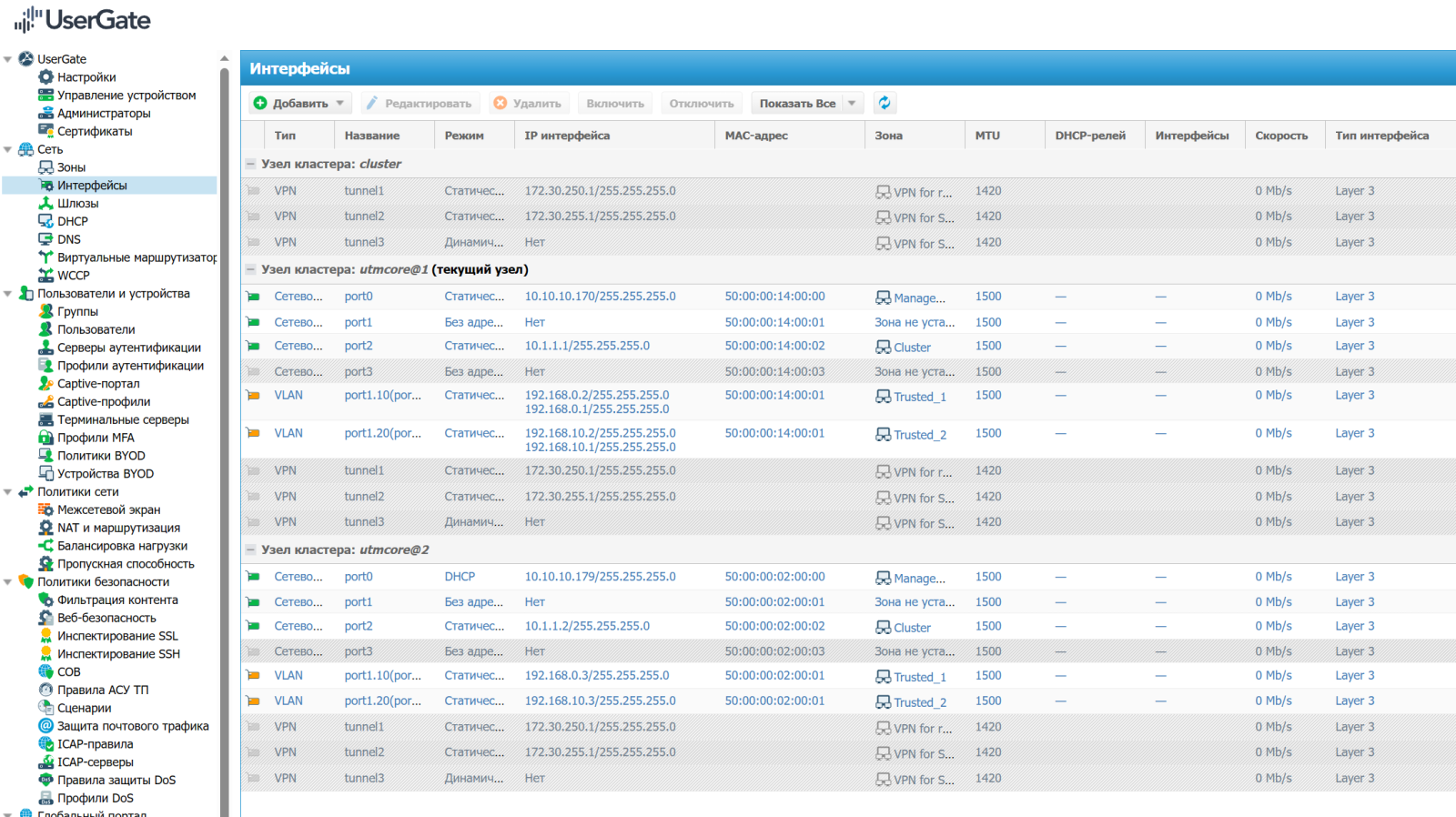

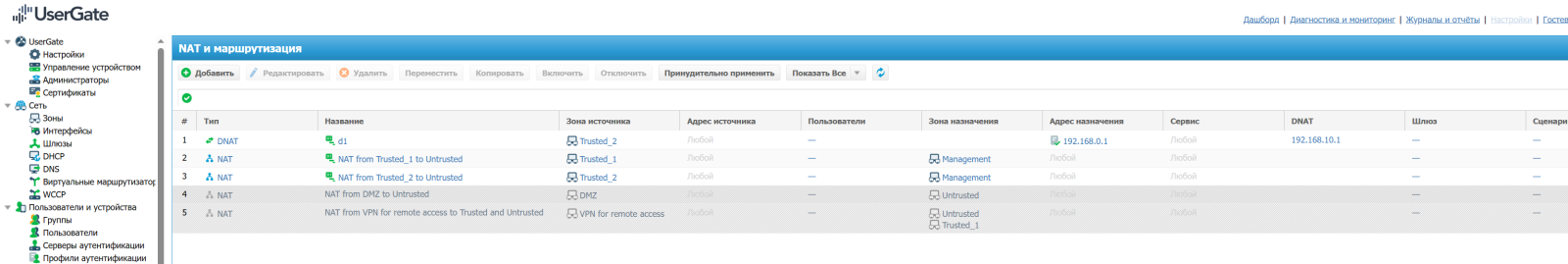

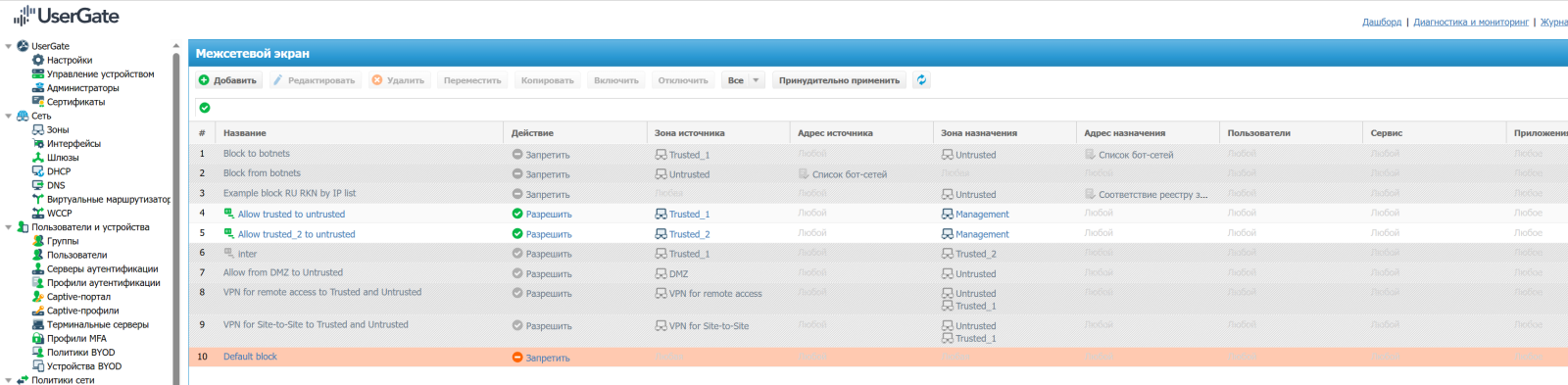

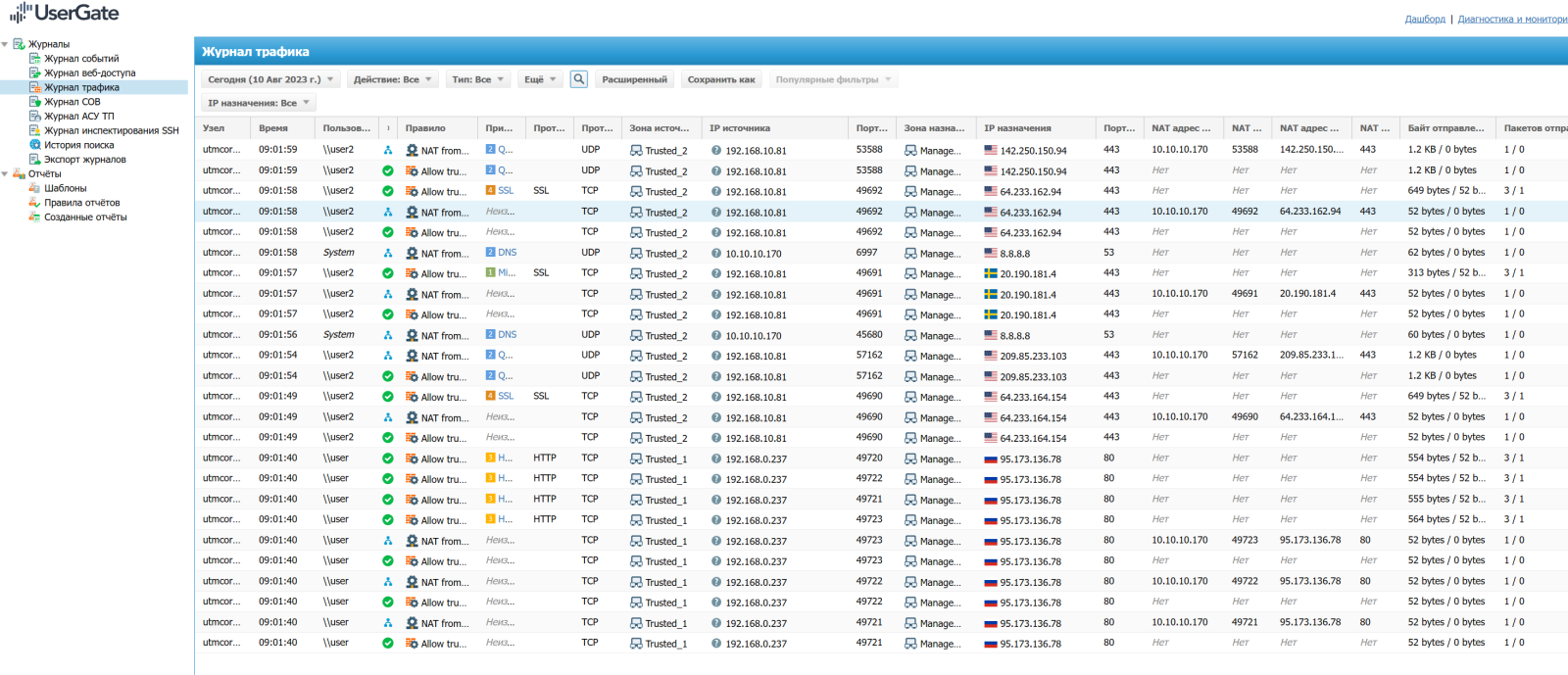

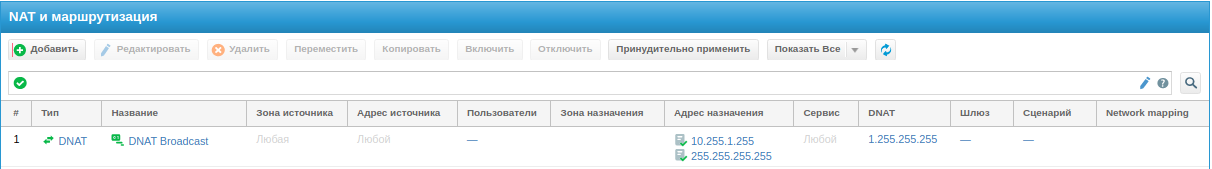

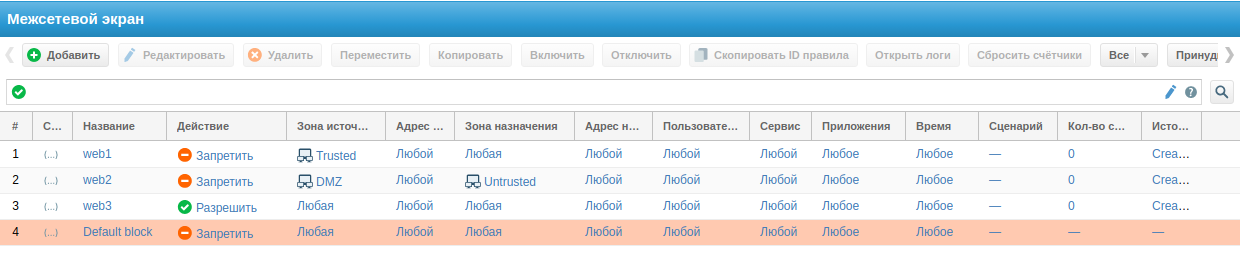

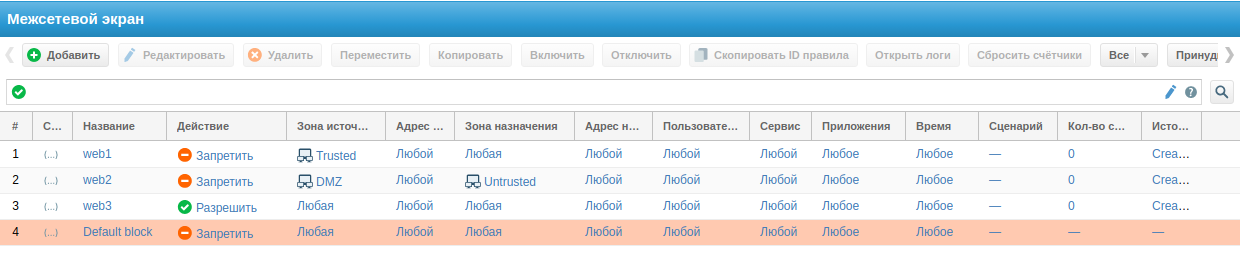

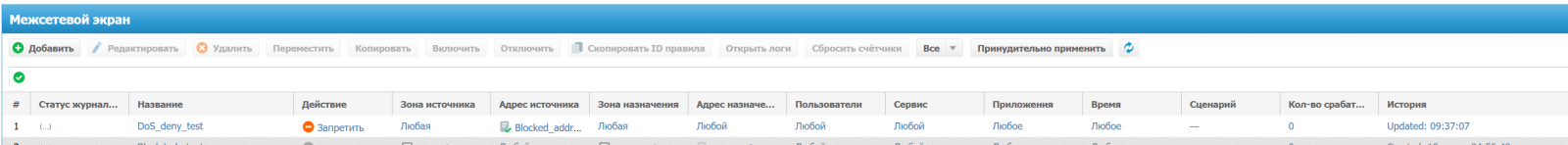

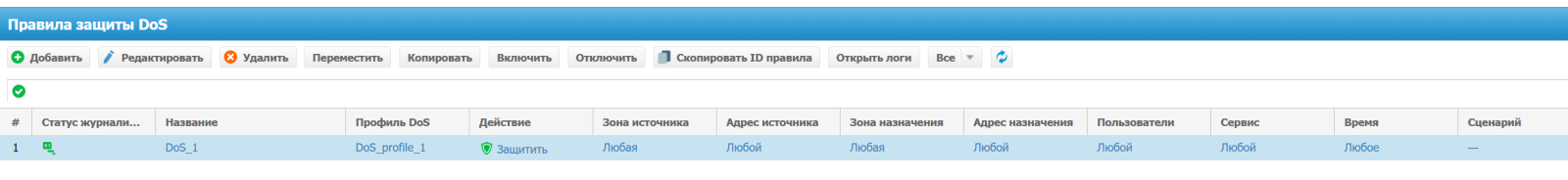

Рассмотрим экспорт и импорт правил на примере правил межсетевого экрана. На NGFW созданы следующие правила:

ПримечаниеПравила созданы для демонстрации примера.

ПримечаниеПосле выполнения импорта все существующие правила раздела будут заменены на импортированные.

1. Для редактирования правила могут быть сохранены в файл конфигурации или скопированы из интерфейса командной строки. В обоих вариантах используется подключение к интерфейсу командной строки по SSH.

Для сохранения правил в файл, например, fw_config.cfg, выполните следующую команду:

ssh Admin@IP_ADDRESS -p 2200 show network-policy firewall >fw_config.cfg

где Admin - имя администратора;

IP_ADDRESS - адрес интерфейса UserGate.

Введите пароль учетной записи администратора, файл со списком правил будет сохранён на вашем устройстве.

Для копирования правил из интерфейса командной строки подключитесь к CLI по SSH:

ssh Admin@IP_ADDRESS -p 2200

где Admin - имя администратора;

IP_ADDRESS - адрес интерфейса UserGate.

Подключение по SSH необходимо для возможности копирования правил.

ПримечаниеКоманды выполняются в режиме конфигурации.

Для перехода в режим конфигурации используйте следующую команду:

Admin@UGOS> configure

Отобразите в CLI правила раздела, которые необходимо выгрузить:

Admin@UGOS# show network-policy firewall

ПримечаниеИспользуйте Tab или ? для просмотра текущих возможных значений или автодополнения.

Также действия над правилами могут быть выполнены после перехода на уровень раздела, в таком случае не нужно указывать уровень для каждой команды:

Admin@UGOS# edit network-policy firewall

[ network-policy firewall ]

Admin@UGOS# show

Результат выполнения команды:

[ network-policy firewall ]

Admin@UGOS# show

% ----------------- 1 -----------------

DENY \

src.zone = Trusted \

enabled(true) \

id(ba1abe50-f492-4e12-8a12-86df83b40a81) \

name(web1)

% ----------------- 2 -----------------

DENY \

src.zone = DMZ \

dst.zone = Untrusted \

enabled(true) \

id(dd3b23e2-261d-48a5-8e63-3967ceb840b6) \

name(web2)

% ----------------- 3 -----------------

PASS \

enabled(true) \

id("4e537010-322e-45e8-a1e1-7390f2300bce") \

name(web3)

2. Скопируйте правила для редактирования; используйте, например, текстовый редактор.

ПримечаниеНе копируйте строку с позицией первого правила.

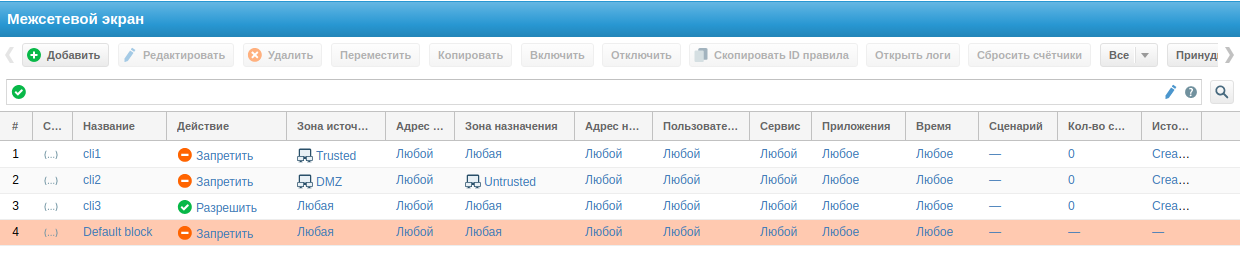

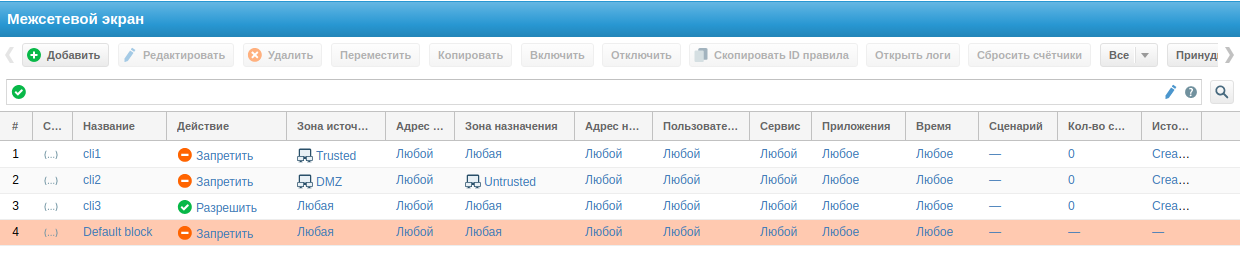

Отредактируйте необходимые параметры правила. Для примера изменим названия правил на cli1, cli2 и cli3, соответственно:

DENY \

src.zone = Trusted \

enabled(true) \

id(ba1abe50-f492-4e12-8a12-86df83b40a81) \

name(cli1)

% ----------------- 2 -----------------

DENY \

src.zone = DMZ \

dst.zone = Untrusted \

enabled(true) \

id(dd3b23e2-261d-48a5-8e63-3967ceb840b6) \

name(cli2)

% ----------------- 3 -----------------

PASS \

enabled(true) \

id("4e537010-322e-45e8-a1e1-7390f2300bce") \

name(cli3)

3. Импортируйте правила. Выделите и скопируйте правила в редакторе. Перейдите в CLI, введите команду import upl-rule и вставьте скопированные правила:

[ network-policy firewall ]

Admin@UGOS# import upl-rule DENY \

... src.zone = Trusted \

... enabled(true) \

... id(ba1abe50-f492-4e12-8a12-86df83b40a81) \

... name(cli1)

... % ----------------- 2 -----------------

... DENY \

... src.zone = DMZ \

... dst.zone = Untrusted \

... enabled(true) \

... id(dd3b23e2-261d-48a5-8e63-3967ceb840b6) \

... name(cli2)

... % ----------------- 3 -----------------

... PASS \

... enabled(true) \

... id("4e537010-322e-45e8-a1e1-7390f2300bce") \

... name(cli3)

...

[ network-policy firewall ]

Admin@UGOS#

4. Проверьте изменения в CLI:

[ network-policy firewall ]

Admin@UGOS# show

% ----------------- 1 -----------------

DENY \

src.zone = Trusted \

enabled(true) \

id("082ed6ed-20b6-4c93-921a-047eb9ff40a4") \

name(cli1)

% ----------------- 2 -----------------

DENY \

src.zone = DMZ \

dst.zone = Untrusted \

enabled(true) \

id(f5f08dbd-019f-490a-8cfa-342c34a348fa) \

name(cli2)

% ----------------- 3 -----------------

PASS \

enabled(true) \

id(b5ad3589-98d4-4911-8cf2-9590d0f3f4ea) \

name(cli3)

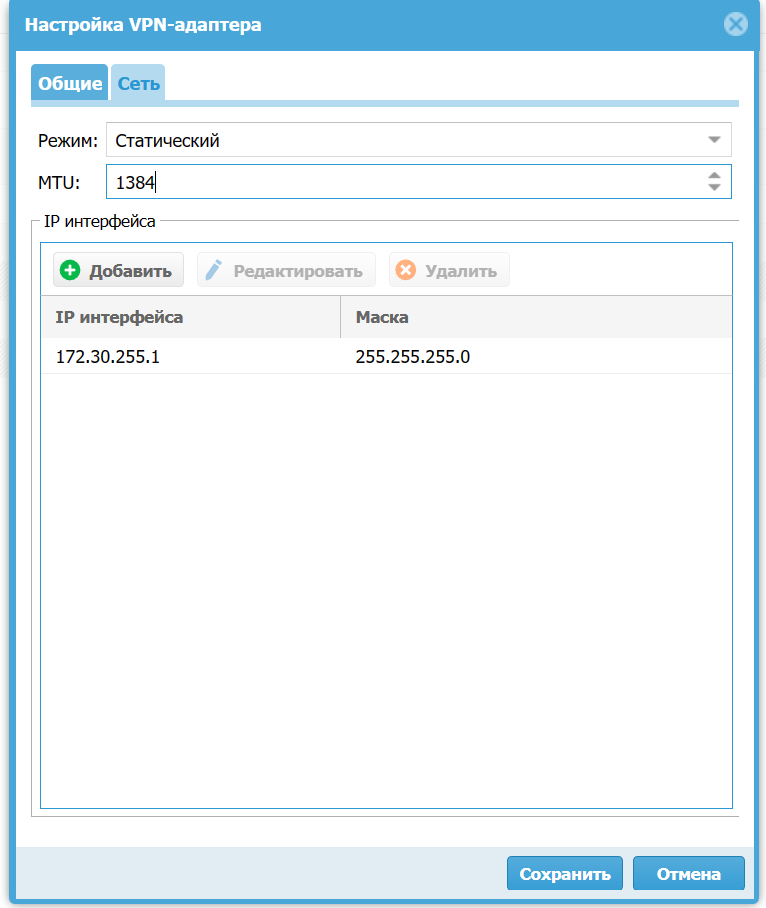

или веб-интерфейсе:

.jpg)