|

Настройка устройства

В разделе Настройки ➜ UserGate ➜ Настройки устанавливаются базовые параметры UserGate SWG.

В разделе Настройки ➜ UserGate ➜ Управление устройством вы можете настраивать следующие параметры устройства:

Информация о настройке кластеров приведена в разделе «Кластеризация и отказоустойчивость». ДиагностикаЭтот блок предназначен для настройки параметров диагностики и предоставления удаленного доступа службе технической поддержки UserGate с целью анализа и устранения неисправностей. Параметры диагностикиС помощью параметра Детализация диагностики вы можете установить уровень журналирования устройства. Доступны следующие уровни:

При журналировании с уровнями Warning, Info и Debug может снижаться производительность устройства, поэтому рекомендуется устанавливать уровни Error или Off, если технической поддержкой UserGate не было предложено иное. Управление журналамиВы можете скачать диагностические журналы для их передачи в службу технической поддержки UserGate. Для скачивания доступны журналы веб-консоли и системные журналы. Скачать выбранные журналы можно после их архивирования командой Начать архивирование журналов. Чтобы удалить архивные (не активные в настоящий момент) журналы, нажмите Очистить файлы логов. Удаленный помощникЧтобы предоставить доступ к устройству для службы технической поддержки UserGate с целью диагностирования и устранения неисправностей, необходимо активировать функцию удаленного помощника и получить параметры сеансового доступа. Процесс подключения к устройству происходит следующим образом: 1. Администратор устройства UserGate активирует функцию удаленного помощника. 2. Устройство устанавливает защищенное соединение с сервером удаленного помощника UserGate по протоколу SSH. При успешном подключении в интерфейсе устройства UserGate отобразятся параметры сеансового доступа: идентификатор и токен. 3. Администратор устройства UserGate передает параметры сеансового доступа специалисту технической поддержки UserGate. 4. Специалист технической поддержки устанавливает защищенное соединение по протоколу SSH с сервером удаленного помощника UserGate и с помощью параметров сеансового доступа подключается к устройству UserGate. Операции с серверомВ этом блоке вы можете перезагрузить или выключить сервер UserGate SWG, а также настроить вышестоящий прокси-сервер для проверки лицензий и обновлений устройства. UserGate поставляет обновления в рамках лицензии на модуль Security Update (см. раздел «Лицензирование»). При наличии обновлений в блоке Операции с сервером отобразится соответствующее оповещение. Установка обновлений может занять длительное время, поэтому рекомендуется планировать этот процесс с учетом возможного времени простоя UserGate SWG. Перед установкой обновлений рекомендуется создать резервную копию UserGate SWG. Это позволит восстановить предыдущее состояние устройства, если возникнут проблемы, связанные с применением обновлений. Управление резервным копированиемВ этом блоке вы можете: Чтобы создать резервную копию устройства: В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Еще ➜ Создание резервной копии. Начнется создание резервной копии. Вы можете прервать процесс по кнопке Остановить. По окончании процесса резервная копия UserGate SWG будет сохранена в файле backup_PRODUCT_NODENAME_DATE.gpg, где:

Запись о создании резервной копии отобразится в журнале событий устройства. Чтобы восстановить устройство из резервной копии: 1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Еще ➜ Восстановление резервной копии и подтвердите восстановление. 2. Укажите путь к файлу с резервной копией UserGate SWG. Восстановление будет предложено в консоли TTY при перезагрузке сервера UserGate SWG. Администраторы могут создавать правила экспорта, по которым резервные копии будут выгружаться на удаленные серверы по расписанию. Чтобы создать правило экспорта резервной копии устройства: 1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Добавить. 2. На вкладке Общие укажите имя правила. 3. На вкладке Удаленный сервер укажите параметры удаленного сервера:

Внимание!Если вы создаете правило для SSH-сервера, необходимо предварительно настроить SSH-ключи. Кроме того, необходимо проверить соединение с SSH-сервером по кнопке «Проверить соединение». Во время проверки устанавливается первичное соединение, при котором отпечаток открытого ключа автоматически добавляется на удаленный сервер. Это обеспечивает безопасность последующих соединений.

4. На вкладке Расписание укажите время экспорта резервной копии. Вы можете выбрать одно из предустановленных значений или указать время вручную в cron-формате: <минуты: 0—59> <часы: 0—23> <дни месяца: 1—31> <месяцы: 1—12> <дни недели: 0—6, где 0 — воскресенье>. При ручном вводе также можно использовать следующие символы:

5. Нажмите Сохранить. Перед подключением к удаленному SSH-серверу, необходимо настроить SSH-ключи, используемые для авторизации на этом сервере. 1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Управление резервным копированием нажмите Еще ➜ Настроить SSH-ключ. 2. Нажмите Сгенерировать новый ключ. Будет сгенерирована пара SSH-ключей (закрытый и открытый). Открытый ключ отобразится в окне настройки, закрытый ключ будет автоматически сохранен на сервере UserGate SWG. ПримечаниеЕсли у вас уже есть пара SSH-ключей, вы можете добавить закрытый ключ на сервер UserGate SWG вручную по кнопке «Загрузить ключ».

3. Добавьте открытый SSH-ключ на удаленный сервер. По умолчанию SSH-ключи хранятся в папке /home/user/.ssh/ в файле authorized_keys. Экспорт и импорт настроекВ этом блоке вы можете экспортировать текущие параметры UserGate SWG в виде файлов экспорта в формате BIN. Впоследствии такие файлы могут понадобиться для восстановления параметров устройства, а также для импорта в другие SWG. Экспорт может выполняться вручную или по расписанию. Вы можете экспортировать все текущие параметры (за исключением данных о кластерах и лицензии) или только сетевые. К сетевым относятся параметры зон, интерфейсов, шлюзов, виртуальных маршрутизаторов, а также параметры сервисов DNS, DHCP и WCCP. Сетевые параметры настраиваются в разделе Настройки ➜ Сеть (см. раздел «Настройка сети»). Чтобы экспортировать все параметры устройства: В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Экспорт ➜ Экспортировать все настройки. Параметры будут сохранены в файле utm-utmcore@NODENAME_VERSION_DATE.bin, где:

Чтобы экспортировать только сетевые параметры устройства: В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Экспорт ➜ Экспортировать сетевые настройки. Параметры будут сохранены в файле utm-net-utmcore@NODENAME_VERSION_DATE.bin, где:

Администраторы могут создавать правила экспорта, по которым параметры устройства будут выгружаться на удаленные серверы по расписанию. Если узлы устройства объединены в кластер, то при создании правила экспорта на одном из узлов это правило будет распространяться на все узлы кластера. Параметры каждого узла при экспорте будут сохраняться в отдельном файле. Чтобы создать правило экспорта параметров устройства: 1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Добавить. 2. На вкладке Общие укажите имя правила. 3. На вкладке Удаленный сервер укажите параметры удаленного сервера:

ПримечаниеДля авторизации на удаленном SSH-сервере вы можете использовать SSH-ключи. Для этого их нужно предварительно настроить.

Внимание!Если вы создаете правило для SSH-сервера с авторизацией по SSH-ключам, необходимо проверить соединение с SSH-сервером по кнопке «Проверить соединение». Во время проверки устанавливается первичное соединение, при котором отпечаток открытого ключа автоматически добавляется на удаленный сервер. Это обеспечивает безопасность последующих соединений.

4. На вкладке Расписание укажите время экспорта параметров. Вы можете выбрать одно из предустановленных значений или указать время вручную в cron-формате: <минуты: 0—59> <часы: 0—23> <дни месяца: 1—31> <месяцы: 1—12> <дни недели: 0—6, где 0 — воскресенье>. При ручном вводе также можно использовать следующие символы:

5. Нажмите Сохранить. Вы можете восстанавливать параметры устройства из файлов экспорта. Эти файлы не содержат данные о кластерах и лицензии, поэтому после восстановления параметров вам потребуется повторно активировать лицензию и настроить кластеры. Кроме того, если для входа в UserGate SWG вы используете многофакторную аутентификацию через TOTP, после восстановления необходимо повторно добавить ключи инициализации. ПримечаниеДля импорта правил фильтрации, в которых указаны пользователи или группы пользователей, необходим доступ к LDAP-серверу. В противном случае эти правила будут восстановлены без данных о пользователях. Для корректного восстановления правил, использующих обновляемые списки, необходима лицензия на модули Security Update и Advanced Threat Protection.

Внимание!При восстановлении параметров UserGate SWG из файла экспорта, созданного в более поздней версии устройства, работоспособность сервера UserGate SWG не гарантируется.

Чтобы восстановить параметры устройства из файла экспорта: 1. В разделе Настройки ➜ UserGate ➜ Управление устройством ➜ Экспорт и импорт настроек нажмите Импорт. 2. Выберите файл экспорта. 3. В окне Импортировать настройки выберите тип импорта (все параметры или только сетевые). 4. Нажмите Старт. Начнется восстановление параметров. По окончании процесса сервер UserGate SWG будет перезагружен. После перезагрузки сервера вам необходимо обновить библиотеки сигнатур в разделе Настройки ➜ UserGate ➜ Настройки ➜ Обновление библиотек. Если доступ к ресурсу с библиотеками отсутствует, вы можете загрузить файл обновления вручную в разделе Настройки ➜ UserGate ➜ Настройки ➜ Обновление ПО. ПримечаниеПри выполнении операции импорта всех настроек происходит сброс конфигурации устройства к первоначальному состоянию (factory reset) с удалением всех журналов.

При первоначальной настройке UserGate SWG по умолчанию создается локальная учетная запись суперадминистратора (Admin). Используя эту учетную запись, вы можете управлять доступом других администраторов к интерфейсам устройства: веб-интерфейсу, интерфейсу командной строки, а также программному интерфейсу REST API. Суперадминистратор может создавать учетные записи дополнительных администраторов и назначать им профили доступа. Каждому профилю доступа соответствует набор разрешений на использование тех или иных функций устройства. Например, с помощью профиля доступа можно разрешить или запретить администратору подключаться к UserGate SWG через интерфейс командной строки. Вы также можете управлять доступом с помощью настройки зон. Для этого в разделе Настройки ➜ Сеть ➜ Зоны в свойствах зоны на вкладке Контроль доступа вы можете разрешить или запретить необходимое подключение. В разделе Настройки ➜ UserGate ➜ Администраторы вы можете создавать учетные записи:

Инструкции по настройке серверов аутентификации приведены в разделе «Серверы аутентификации», по настройке профилей аутентификации — в разделе «Профили аутентификации». Вы можете удалять созданные учетные записи и изменять их параметры, а также управлять состоянием учетных записей (включать и отключать их). Кроме того, вы можете разблокировать локальную учетную запись, которая была заблокирована (например в случае, если было превышено количество неудачных попыток аутентификации). Для дополнительной защиты локальных учетных записей можно настроить парольную политику. Для доменных учетных записей, а также для учетных записей с профилями аутентификации параметры защиты определяются внешним источником учетных записей. По умолчанию аутентификация администраторов выполняется по логину и паролю, вы можете изменить способ аутентификации в разделе Настройки ➜ UserGate ➜ Настройки ➜ Настройки интерфейса ➜ Режим аутентификации веб-консоли. Например, для более безопасного подключения можно выбрать аутентификацию по сертификатам и настроить цифровые сертификаты. Создание профиля доступаДля создания учетной записи должен быть создан хотя бы один профиль доступа с набором разрешений, которые предоставляются администратору. Чтобы создать профиль доступа: 1. В разделе Настройки ➜ UserGate ➜ Администраторы ➜ Профили администраторов нажмите Добавить. 2. На вкладке Общие укажите название профиля. 3. На вкладке Разрешение доступа выберите действия, которые может выполнять администратор в веб-интерфейсе. 4. На вкладке Разрешение для API выберите действия, которые может выполнять администратор при подключении через REST API. 5. На вкладке Разрешение для CLI разрешите или запретите администратору доступ к интерфейсу командной строки. 6. Нажмите Сохранить. Теперь вы можете перейти к созданию учетной записи администратора. Создание учетной записи администратораЧтобы создать учетную запись администратора: 1. В разделе Настройки ➜ UserGate ➜ Администраторы в блоке Администраторы нажмите Добавить и выберите тип учетной записи. 2. Выберите профиль доступа и укажите параметры, необходимые для выбранного типа учетной записи. 3. Нажмите Сохранить. Все администраторы, подключившиеся к UserGate SWG одним из способов, отображаются в разделе Настройки ➜ UserGate ➜ Администраторы ➜ Сессии администраторов. Вы можете закрывать сессии администраторов по кнопке Закрыть сессию. Настройка парольной политикиДля локальных учетных записей можно настроить парольную политику, а именно указать:

Чтобы настроить парольную политику: 1. В разделе Настройки ➜ UserGate ➜ Администраторы в блоке Администраторы нажмите Еще ➜ Настроить. 2. Укажите параметры, которым должен соответствовать пароль локальной учетной записи администратора. 3. Нажмите Сохранить. Настройка цифровых сертификатовВы можете использовать аутентификацию администраторов по сертификатам, это обеспечит дополнительную защиту при подключении к UserGate SWG. Для этого цифровые сертификаты должны быть настроены. ПримечаниеНиже приводится инструкция по настройке сертификатов в OpenSSL. Вы можете выполнять инструкцию в этой же утилите или в ее аналогах.

Чтобы настроить цифровые сертификаты: 1. Создайте сертификат удостоверяющего центра для доступа к веб-интерфейсу, последовательно выполнив команды:

Будут созданы файл закрытого ключа ca-key.pem и файл открытого ключа ca.pem. Импортируйте открытый ключ на сервер UserGate SWG. 2. Создайте сертификат администратора для каждой учетной записи, выполнив команду:

3. Подпишите сертификат администратора каждой учетной записи сертификатом удостоверяющего центра, последовательно выполнив команды: openssl x509 -req -days 9999 -CA ca.pem -CAkey ca-key.pem -set_serial 1 -in admin.csr -out admin.pemopenssl pkcs12 -export -in admin.pem -inkey admin-key.pem -out admin.p12 -name '<логин администратора> client certificate'Подписанные сертификаты администраторов будут сохранены в файл admin.p12. Вам необходимо добавить этот файл в операционную систему и в браузер, которые будут использовать администраторы для подключения к устройству. UserGate SWG использует защищенный протокол HTTPS для управления устройством, может перехватывать и расшифровать транзитный трафик пользователей, передаваемый по протоколу SSL (HTTPS, SMTPS, POP3S), а также производить авторизацию администраторов в веб-консоли на основе их сертификатов. Для выполнения этих функций SWG использует различные типы сертификатов.

Сертификатов для SSL веб-консоли, SSL captive-портала и SSL-инспектирования может быть несколько, но только один сертификат каждого типа может быть активным и использоваться для выполнения задач. Сертификатов типа УЦ для авторизации в веб-консоли может быть несколько, и каждый из них может быть использован для проверки подлинности сертификатов администраторов. Создание сертификатаЧтобы создать новый сертификат:

ПримечаниеВ поле «Common name» указывается имя сертификата. Рекомендуется использовать только символы латинского алфавита для обеспечения совместимости с большинством браузеров.

Экспорт и импорт сертификатовUserGate SWG позволяет экспортировать созданные сертификаты и импортировать сертификаты, созданные на других системах, например сертификаты, выписанные доверенным удостоверяющим центром вашей организации. Чтобы экспортировать сертификат:

ПримечаниеРекомендуется сохранять сертификат, чтобы впоследствии иметь возможность его восстановить.

ПримечаниеВ целях безопасности UserGate не разрешает экспорт закрытых ключей сертификатов.

ПримечаниеВы можете скачать для установки сертификат SSL-инспектирования по ссылке http://usergate_ip:8002/cps/ca, где usergate_ip — IP-адрес вашего UserGate SWG.

Чтобы импортировать сертификат:

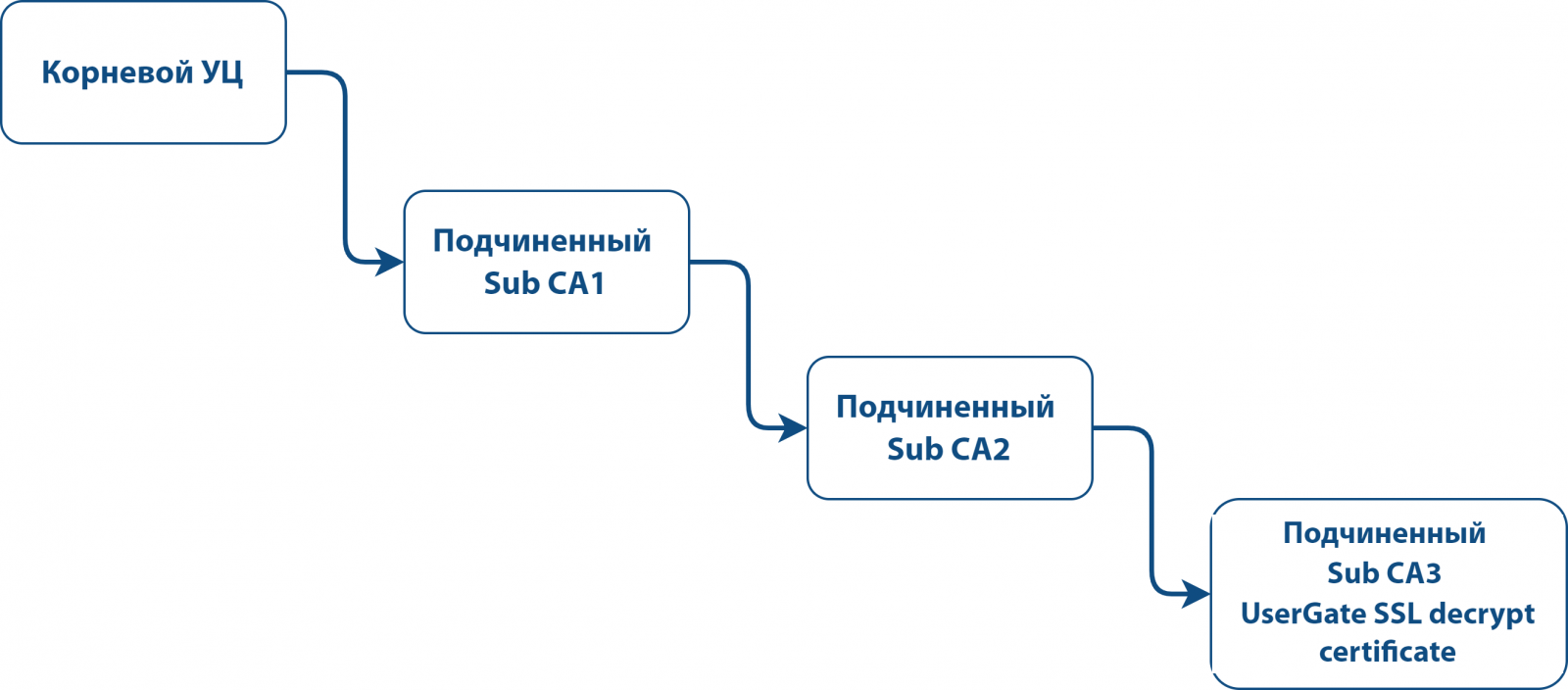

Использование корпоративного УЦ для создания сертификата SSL-инспектированияЕсли в компании уже существует внутренний УЦ или цепочка удостоверяющих центров, в качестве сертификата для SSL-инспектирования можно указать сертификат, созданный внутренним УЦ. В случае если внутренний УЦ является доверенным для всех пользователей компании, перехват SSL будет происходить незаметно, пользователи не будут получать предупреждения о подмене сертификата. Рассмотрим более подробно процедуру настройки UserGate SWG. Допустим, что в организации используется внутренний УЦ на базе Microsoft Enterprise CA, интегрированный в Active Directory. Структура УЦ следующая.

Необходимо выписать с помощью Sub CA2 сертификат для UserGate SWG и настроить его в качестве сертификата для SSL-инспектирования. Также необходимо выписать сертификат UserGate SSL decrypt в качестве удостоверяющего центра. В качестве сертификата для SSL-инспектирования могут быть использованы только те импортированные сертификаты, которые соответствуют требованиям ниже:

Внимание!UserGate не поддерживает алгоритм подписи rsassaPss. Необходимо, чтобы в цепочке сертификатов, используемой для выписывания сертификата для SSL-инспектирования, не содержался этот алгоритм подписи.

Для выполнения этой задачи:

Дополнительно вы также можете с помощью кнопки Импорт загрузить корневой сертификат организации в UserGate SWG. После загрузки выберите сертификат, нажмите Редактировать, в поле Используется укажите SSL-инспектирование (корневой) Профиль клиентского сертификата предназначен для проверки сертификатов, которые предоставляет клиент для аутентификации и получения доступа к приложению, сегменту сети или ресурсу. Проверка состоит из трех действий: получения имени пользователя из соответствующего атрибута в сертификате клиента, проверки иерархии доверия и подлинности сертификата. В профиле указываются сертификаты УЦ, методы проверки актуальности пользовательских сертификатов, методы выбора имени пользователя для аутентификации. При выборе режима аутентификации по сертификатам (PKI) указывается сконфигурированный ранее профиль клиентского сертификата, который в дальнейшем можно будет использовать в различных подсистемах UserGate SWG, например на captive-портале, веб-портале, в VPN, reverse proxy. Чтобы создать профиль клиентского сертификата: В разделе Настройки ➜ UserGate ➜ Профили клиентских сертификатов нажмите Добавить и укажите значения следующих параметров.

Системные утилиты доступны администратору во время загрузки UserGate SWG через меню загрузки (boot menu). Для получения доступа к этому меню необходимо подключить монитор к разъему VGA(HDMI), клавиатуру — к разъему USB (при наличии соответствующих разъемов на устройстве). Вы также можете подключить свой компьютер к SWG, используя специальный кабель для последовательного порта или переходник USB-Serial. Далее необходимо запустить терминал, позволяющий подключиться через последовательный порт (например, через PuTTY для Windows) и установить подключение через последовательный порт, указав параметры подключения 115200 8n1. Администратор может выбрать один из нескольких способов загрузки в boot-меню.

Раздел системных утилит (Support menu) позволяет выполнить следующие действия:

Для расширения системного раздела с сохранением конфигурации и данных узла UserGate: 1. С помощью гипервизора добавьте новый диск необходимого размера в свойствах виртуальной машины UserGate. 2. В меню загрузки узла UserGate войдите в раздел Support menu. 3. В открывшемся разделе выберите Expand data partition и запустите процесс расширения системного раздела. 4. После завершения процесса расширения загрузите узел и в разделе Дашборды в виджете Диски проверьте размер системного раздела. ПримечаниеРасширение системного раздела путем увеличения размера имеющегося диска виртуальной машины возможно только при сбросе узла до заводских параметров, то есть при выполнении операции factory reset.

UserGate SWG позволяет создавать каскадную иерархию прокси-серверов. В этой иерархии межсетевой экран выступает в роли явного прокси-сервера и перенаправляет входящий веб-трафик на другой (вышестоящий) прокси-сервер, создавая тем самым цепочку прокси-серверов. С помощью каскадной иерархии вы можете управлять доступом пользователей к веб-ресурсам. Например, используя вышестоящий прокси-сервер, можно обойти региональные ограничения или получить доступ к веб-ресурсам, обращение к которым возможно только через определенные сети. Также вы можете использовать вышестоящий прокси-сервер для получения лицензий и обновлений устройства. Это может понадобиться, например, если UserGate SWG установлен в изолированной сети (без доступа в интернет). Опционально на вышестоящем прокси-сервере вы можете настроить аутентификацию по логину и паролю. Кроме того, вы можете управлять доступом к отдельным веб-ресурсам с помощью правил вышестоящих прокси-серверов. Использование вышестоящего прокси-сервераДля перенаправления трафика. Входящий веб-трафик, отфильтрованный правилами UserGate SWG, перенаправляется на вышестоящий прокси-сервер. В этом случае вышестоящим может быть прокси-сервер HTTP, HTTPS или SOCKS5. Процесс перенаправления трафика представлен на рисунке ниже. При запросе клиентом внешнего ресурса устанавливаются две TCP-сессии: первая — между клиентом и UserGate SWG, вторая — между UserGate SWG и вышестоящим прокси-сервером. Адрес назначения трафика — это IP-адрес вышестоящего прокси-сервера, для межсетевого экрана трафик является транзитным. Если ранее на UserGate SWG было настроено запрещающее правило по IP-адресам назначения, то оно не будет срабатывать. Для получения лицензий и обновлений устройства. Вы можете настроить получение лицензий и обновлений устройства через вышестоящий прокси-сервер. В этом случае вышестоящим может быть прокси-сервер HTTP или HTTPS. Процесс получения лицензий и обновлений представлен на рисунке ниже. При активации лицензии или установке обновлений UserGate SWG обращается к серверу лицензирования или серверу обновления UserGate не напрямую, а через вышестоящий прокси-сервер. Для каждого обращения в журнале событий межсетевого экрана отображается IP-адрес и порт вышестоящего прокси-сервера, например proxy: https://192.0.2.1:1080. Настройка прокси-сервера для перенаправления трафикаПримечаниеВы можете настраивать вышестоящий прокси-сервер для перенаправления трафика как в веб-интерфейсе, так и в интерфейсе командной строки UserGate SWG. Ниже приведены инструкции для веб-интерфейса устройства.

Чтобы настроить вышестоящий прокси-сервер для перенаправления трафика, необходимо:

Чтобы подключить прокси-сервер к UserGate SWG: 1. В разделе Настройки ➜ Вышестоящие прокси ➜ Серверы нажмите Добавить. 2. Укажите параметры подключения прокси-сервера. ПримечаниеЕсли в качестве прокси-сервера вы подключаете UserGate SWG, то вы можете выбрать только режим HTTP(S).

3. Нажмите Сохранить. Подключенный прокси-сервер отобразится в списке серверов раздела. Напротив прокси-сервера отображается статус его подключения к UserGate SWG. Доступные серверы помечаются значком зеленого цвета. Проверка подключения прокси-сервера выполняется автоматически каждые 30 секунд. Чтобы создать профиль вышестоящего прокси-сервера: 1. В разделе Настройки ➜ Вышестоящие прокси ➜ Профили нажмите Добавить. 2. На вкладке Общие укажите название и описание профиля. 3. На вкладке Серверы вышестоящего прокси выберите прокси-серверы. ПримечаниеЕсли выбрано несколько прокси-серверов, то в качестве вышестоящего прокси-сервера будет использоваться первый доступный сервер из списка.

4. На вкладке Проверка состояния укажите параметры проверки состояния вышестоящего прокси-сервера:

5. Нажмите Сохранить. Созданный профиль отобразится в списке профилей раздела. Чтобы создать правило вышестоящего прокси-сервера: 1. В разделе Настройки ➜ Вышестоящие прокси ➜ Правила нажмите Добавить. 2. На вкладке Общие укажите параметры правила:

При выборе действия Через прокси укажите дополнительные параметры правила:

3. На вкладках Источник, Пользователи, Категории URL и URL укажите объекты, для которых будет срабатывать правило. Вы можете выбирать объекты из списков или создавать новые по кнопке Создать и добавить новый объект. При установке флажка Инвертировать (соответствует логическому отрицанию) указанные объекты будут исключены из условий срабатывания правила. 4. На вкладке Время укажите расписание работы правила. Вы можете выбирать календари из списка или создавать новые по кнопке Создать и добавить новый объект. 5. Нажмите Сохранить. Созданное правило отобразится в списке правил раздела. Правила применяются поочередно в том порядке, в котором они указаны в списке. Срабатывает первое правило среди тех, в которых совпали все указанные условия. Для изменения порядка применения правил используйте кнопки Выше, Ниже, Наверх, Вниз или перетащите правила курсором. Настройка прокси-сервера для получения лицензий и обновленийЧтобы настроить получение лицензий и обновлений устройства через вышестоящий прокси-сервер: 1. В разделе Дашборды в виджете Лицензия нажмите Нет лицензии (при активации лицензии) или Зарегистрированная версия (при обновлении лицензии). 2. В окне активации устройства установите флажок Использовать прокси-сервер для активации и апдейтов и укажите параметры вышестоящего прокси-сервера. 3. Выполните активацию или обновление лицензии. |