|

Пользователи и устройства

Политики безопасности, правила межсетевого экрана, правила веб-безопасности и многие другие возможности UserGate SWG могут быть применены к пользователям или группам пользователей. Возможность применения политик только к тем пользователям, которым это необходимо, позволяет администратору гибко настроить свою сеть в соответствии с потребностями организации. Идентификация пользователя — это базисная функция UserGate SWG. Пользователь считается идентифицированным, если система однозначно связала пользователя с IP-адресом устройства, с которого пользователь подключается к сети. UserGate SWG использует различные механизмы для идентификации пользователей:

Идентификация пользователей по имени и паролю возможна через Captive-портал, который, в свою очередь, может быть настроен на идентификацию пользователей с помощью каталогов Active Directory, Radius, TACACS+, NTLM, Kerberos или локальной базы пользователей. UserGate SWG определяет следующие типы пользователей:

Пользователи и группы пользователей могут быть заведены на самом устройстве UserGate SWG — это так называемые локальные пользователи и группы или могут быть получены с внешних каталогов, например, Microsoft Active Directory. ГруппыГруппы пользователей позволяют объединить пользователей для более удобного управления политиками безопасности. ПользователиВ данном разделе можно добавить локальных пользователей. Здесь же можно временно отключить пользователей или включить их заново. Обязательными параметрами для создания локального пользователя являются имя пользователя и логин. Остальные параметры являются необязательными, но для корректной идентификации необходимо указать:

В случае, если у пользователя указан и логин, и пароль, и IP/MAC/VLAN адреса, система использует идентификацию по адресу, то есть идентификация по адресу является более приоритетной. Учетные записи пользователей LDAP здесь не отображаются, но эти пользователи также могут быть использованы в политиках безопасности. Серверы аутентификации — это внешние источники учетных записей пользователей, например LDAP-сервер, или серверы, производящие аутентификацию для UserGate SWG, например RADIUS, TACACS+, Kerberos, SAML. Серверы аутентификации RADIUS, TACACS+, NTLM, SAML могут осуществлять только аутентификацию пользователей, в то время как LDAP-коннектор позволяет также получать информацию о пользователях и их свойствах. LDAP-коннекторLDAP-коннектор позволяет:

Для создания LDAP-коннектора в разделе Настройки ➜ Пользователи и устройства ➜ Серверы аутентификации нажмите Добавить, выберите Добавить LDAP-коннектор и укажите параметры коннектора.

После создания сервера вы можете проверить корректность параметров, нажав Проверить соединение. Если параметры указаны верно, система сообщит об этом, либо укажет на причину невозможности соединения. ПримечаниеДля аутентификации пользователей с помощью LDAP-коннектора необходимо, чтобы пользователи входили в доменную группу Domain users.

Настройка LDAP-коннектора завершена. Для авторизации LDAP-пользователей по имени и паролю необходимо создать правила Captive-портала. Подробнее о Captive-портале — в разделе «Настройка Captive-портала». Для добавления пользователя или группы пользователей LDAP в правила фильтрации нажмите Добавить пользователя LDAP/Добавить группу LDAP, в поле поиска укажите как минимум один символ, входящий в имена искомых объектов, после чего нажмите Поиск и выберите желаемые группы или пользователей. Сервер аутентификации пользователей RADIUSСервер RADIUS позволяет производить аутентификацию пользователей на серверах RADIUS, то есть UserGate SWG выступает в роли RADIUS-клиента. При авторизации через RADIUS-сервер UserGate SWG посылает на серверы RADIUS информацию с именем и паролем пользователя, а RADIUS-сервер отвечает, успешно прошла аутентификация или нет. Сервер RADIUS не может предоставить список пользователей в UserGate SWG, поэтому, если пользователи не были заведены в UserGate SWG предварительно (например, локальные пользователи или полученные из домена AD с помощью LDAP-коннектора), в политиках фильтрации можно использовать только пользователей типа Known (успешно прошедших аутентификацию на сервере RADIUS) или Unknown (не прошедших аутентификацию). Для создания сервера аутентификации RADIUS в разделе Настройки ➜ Пользователи и устройства ➜ Серверы аутентификации нажмите Добавить, выберитеь Добавить RADIUS-сервер и укажите параметры сервера.

После создания сервера аутентификации настройте Captive-портал для использования метода RADIUS. Подробнее о Captive-портале — в разделе «Настройка Captive-портала». Сервер аутентификации пользователей TACACS+Сервер TACACS+ позволяет производить аутентификацию пользователей на серверах TACACS+. При аутентификации через TACACS+ UserGate SWG посылает на серверы TACACS+ информацию с именем и паролем пользователя, а сервер TACACS+ отвечает, успешно прошла аутентификация или нет. Сервер TACACS+ не может предоставить список пользователей в UserGate SWG, поэтому, если пользователи не были заведены в UserGate SWG предварительно (например, локальные пользователи или полученные из домена AD с помощью LDAP-коннектора), в политиках фильтрации можно использовать только пользователей типа Known (успешно прошедших аутентификацию на сервере TACACS+) или Unknown (не прошедших аутентификацию). Для создания сервера аутентификации TACACS+ в разделе Настройки ➜ Пользователи и устройства ➜ Серверы аутентификации нажмите Добавить, выберите Добавить TACACS+-сервер и укажите параметры сервера.

Сервер аутентификации пользователей SAML IDPСервер аутентификации SAML IDP (Security Assertion Markup Language Identity Provider) позволяет аутентифицировать пользователей c помощью развернутой на предприятии системе Single Sign-On (SSO), например Microsoft Active Directory Federation Service. Это позволяет пользователю, единожды авторизовавшись в системе SSO, прозрачно проходить аутентификацию на всех ресурсах, поддерживающих аутентификацию SAML. UserGate SWG может быть настроен в качестве сервис-провайдера SAML, использующего сервера SAML IDP для авторизации клиента. Сервер SAML IDP не может предоставить свойства пользователей в UserGate SWG поэтому, если не настроено подключение к домену AD с помощью LDAP-коннектора, в политиках фильтрации можно использовать только пользователей типа Known (успешно прошедших аутентификацию на сервере SAML) или Unknown (не прошедших аутентификацию). Для использования аутентификации с помощью сервера SAML IDP: 1. На контроллере домена создайте DNS-запись, соответствующую UserGate SWG, для использования в качестве домена для auth.captive. В качестве IP-адреса укажите адрес интерфейса UserGate SWG, принадлежащего зоне Trusted. 2. Настройте DNS-серверы на UserGate SWG. В параметрах UserGate SWG в качестве системных DNS-серверов укажите IP-адреса контроллеров домена. 3. Измените адрес домена auth captive-портала в разделе Настройки ➜ UserGate ➜ Настройки на созданную на предыдущем шаге запись DNS. Подробнее об изменении адреса домена auth Captive-портала — в разделе «Общие настройки». 4. Настройте сервер SAML IDP. Добавьте на сервере SAML IDP запись о сервис-провайдере UserGate SWG, указывая созданное на шаге 1 FQDN-имя. 5. В разделе Настройки ➜ Пользователи и устройства ➜ Серверы аутентификации нажмите Добавить, выберите Добавить SAML IDP-сервер и укажите параметры сервера.

Сервер аутентификации NTLMАутентификация NTLM позволяет прозрачно (без запроса имени пользователя и его пароля) авторизовать пользователей домена Active Directory. При аутентификации с помощью NTLM UserGate SWG работает с контроллерами домена, выполняющими проверку пользователя с целью получения доступа в интернет. Сервер NTLM не может предоставить список пользователей в UserGate SWG, поэтому, если пользователи не были заведены в UserGate SWG предварительно (например, локальные пользователи или полученные из домена AD с помощью LDAP-коннектора), в политиках фильтрации можно использовать только пользователей типа Known (успешно прошедших аутентификацию на сервере NTLM) или Unknown (не прошедших аутентификацию). Аутентификация NTLM может работать как при явном указании прокси-сервера в браузере пользователя (это стандартный режим), так и в прозрачном режиме, когда прокси-сервер в браузере не указан. Настройка UserGate SWG не отличается от режима работы утентификации. Для настройки аутентификации с помощью NTLM: 1. Настройте синхронизацию времени с контроллером домена. В настройках UserGate SWG в разделе Настройки ➜ UserGate ➜ Настройки включите синхронизацию времени с серверами NTP, в качестве основного и (опционально) запасного NTP-сервера укажите IP-адреса контроллеров домена. 2. На контроллере домена создайте DNS-записи, соответствующие UserGate SWG для использования в качестве домена для auth.captive и logout.captive..В качестве IP-адреса укажите адрес интерфейса UserGate SWG, принадлежащего зоне Trusted. 3. Для домена auth Captive-портала укажите созданную на предыдущем шаге запись DNS. Для домена logout Captive-портала укажите созданную на предыдущем шаге запись DNS. Подробнее об изменении адресов доменов auth Captive-портала и logout Captive-портала — в разделе «Настройка Captive-портала». 4. Добавьте NTLM-сервер. В разделе Настройки ➜ Пользователи и устройства ➜ Серверы аутентификации нажмите Добавить, выберите Добавить NTLM-сервер и укажите название и имя домена Windows. Для корректной работы аутентификации NTLM, необходимо, чтобы указанное здесь имя домена определялось в IP-адреса контроллеров домена. 5. Создайте правило Captive-портала с аутентификацией NTLM. Подробнее о Captive-портале — в разделе «Настройка Captive-портала». 6. Разрешите доступ к сервису HTTP(S)-прокси для зоны, к которой подключены пользователи, авторизующиеся с помощью NTLM. 7. Для аутентификации в стандартном режиме настройте обязательное использование прокси-сервера на компьютерах пользователей. Укажите IP-адрес интерфейса UserGate SWG в качестве адреса прокси-сервера. Важно! Вместо IP-адреса можно использовать доменное имя, но для NTLM важно, чтобы это имя было не из домена Active Directory, иначе Windows-компьютер будет пытаться использовать аутентификацию Kerberos.

Важно! В настройках UserGate SWG имена, используемые в качестве домена для auth.captive и logout.captive, не должны быть из домена Active Directory, иначе Windows-компьютер будет пытаться использовать аутентификацию Kerberos.

8. Для аутентификации в прозрачном режиме настройте автоматическую проверку подлинности пользователя браузером для всех зон.На компьютерах пользователей зайдите в Панель управления ➜ Свойства браузера ➜ Безопасность, выберите зону интернет ➜ Уровень безопасности ➜ Другой ➜ Проверка подлинности пользователя и установите Автоматический вход в сеть с текущем именем пользователя и паролем (Control panel ➜ Internet options ➜ Security, выберите зону Internet ➜ Custom level ➜ User authentication ➜ Logon и установите Automatic logon with current name and password). Повторите настройку для всех других зон, настроенных на данном компьютере (Local intranet, Trusted sites). Метод аутентификации KerberosАутентификация Kerberos позволяет прозрачно (без запроса имени пользователя и его пароля) аутентифицировать пользователей домена Active Directory. При аутентификации через Kerberos UserGate SWG работает с контроллерами домена, которые выполняют проверку пользователя, получающего доступ в интернет. Аутентификация Kerberos может работать как при явном указании прокси-сервера в браузере пользователя (это стандартный режим), так и в прозрачном режиме, когда прокси-сервер в браузере не указан. Для аутентификации с помощью Kerberos: 1. На контроллере домена создайте DNS-записи UserGate SWG для использования в качестве доменов для auth.captive и logout.captive. В качестве IP-адреса укажите адрес интерфейса UserGate SWG, принадлежащего зоне Trusted. Важно! Для корректной работы создайте записи типа A, не используйте CNAME-записи.

2. Создайте учетную запись в домене AD и отключите для нее требование смены пароля. Важно! Не используйте символы национальных алфавитов, например кириллицу, в имени учетной записи или в организационных единицах Active Directory, где вы планируете создать учетную запись.

Важно! Не используйте в качестве учетной записи для Kerberos запись, созданную для работы LDAP-коннектора. Необходимо использовать отдельную учетную запись.

3. На контроллере домена создайте keytab-файл, выполнив команду вида:

Важно! Команда чувствительна к регистру букв. В данном примере:

4. Настройте DNS-серверы на UserGate SWG. В качестве системных DNS-серверов укажите IP-адреса контроллеров домена. 5. Включите на UserGate SWG в разделе Настройки ➜ UserGate ➜ Настройки синхронизацию времени с серверами NTP, в качестве основного и (опционально) запасного NTP-сервера укажите IP-адреса контроллеров домена. 6. Измените адрес домена auth captive-портала и опционально адрес домена logout captive-портала в разделе Настройки ➜ UserGate ➜ Настройки на созданные ранее записи DNS. Подробнее об изменении адресов доменов — в разделе «Общие настройки». 7. Создайте сервер аутентификации LDAP и загрузите полученный на предыдущем шаге keytab-файл. Подробнее о настройке LDAP-коннектора — разделе «LDAP-коннектор». Важно! Не используйте в качестве учетной записи для LDAP-коннектора запись, созданную ранее для работы Kerberos. Необходимо использовать отдельную учетную запись.

8. Создайте правило Captive-портала для использования метода аутентификации Kerberos. Подробнее о Captive-портале — в разделе «Настройка Captive-портала». 9. Откройте доступ к сервису HTTP(S)-прокси в свойствах контроля доступа зоны, к которой подключены пользователи, авторизующиеся с помощью Kerberos. 10. Для аутентификации в стандартном режиме настройте обязательное использование прокси-сервера на компьютерах пользователей. Укажите FQDN UserGate SWG в качестве адреса прокси-сервера. 11. Для аутентификации в прозрачном режиме настройте автоматическую проверку подлинности пользователя браузером для всех зон.На компьютерах пользователей зайдите в Панель управления ➜ Свойства браузера ➜ Безопасность, выберите зону интернет ➜ Уровень безопасности ➜ Другой ➜ Проверка подлинности пользователя и установите Автоматический вход в сеть с текущем именем пользователя и паролем (Control panel ➜ Internet options ➜ Security, выберите зону Internet ➜ Custom level ➜ User authentication ➜ Logon и установите Automatic logon with current name and password). Повторите настройку для всех других зон, настроенных на данном компьютере (Local intranet, Trusted sites). Метод аутентификации HTTP BasicАутентификация Basic позволяет авторизовать пользователей с явно указанным прокси-сервером по базе локальных и LDAP-пользователей. Не рекомендуется использовать этот тип аутентификации для пользователей, поскольку имя пользователя и пароль передаются в открытом виде по сети. Аутентификацию HTTP Basic можно использовать для автоматической авторизации утилит командной строки, которым необходим доступ в интернет, например:

Для аутентификации с помощью HTTP Basic: 1. На контроллере домена создайте DNS-записи, соответствующие UserGate SWG, для использования в качестве домена для auth.captive и logout.captive. В качестве IP-адреса укажите адрес интерфейса UserGate SWG, принадлежащего зоне Trusted. 2. Измените адрес домена auth Captive-портала и (опционально) адрес домена logout Captive-портала в разделе Настройки ➜ UserGate ➜ Настройки на созданные на предыдущем шаге записи DNS. Подробнее об изменении адресов доменов — в разделе «Общие настройки». 3. Создайте правило Captive-портала для использования метода аутентификации HTTP Basic. Подробнее о Captive-портале — в разделе «Настройка Captive-портала». 4. Откройте доступ к сервису HTTP(S)-прокси в свойствах контроля доступа зоны, из которой происходит авторизация с помощью HTTP Basic. 5. На устройствах, c которых выполняется авторизация, укажите обязательное использование прокси-сервера. Укажите IP-адрес зоны Trusted интерфейса UserGate SWG в качестве адреса прокси-сервера. Профиль аутентификации позволяет указать набор способов и параметров аутентификации пользователей, которые в дальнейшем можно будет использовать в различных подсистемах UserGate SWG, например Captive-портал, веб-портал и т. д. Чтобы создать профиль аутентификации, в разделе Настройки ➜ Пользователи и устройства ➜ Профили аутентификации нажмите Добавить и укажите необходимые параметры.

Captive-портал позволяет аутентифицировать неизвестных пользователей с помощью методов аутентификации с использованием каталогов Active Directory, Radius, TACACS+, SAML IDP, Kerberos, NTLM или локальной базы пользователей. Кроме этого, с помощью Captive-портала можно настроить самостоятельную регистрацию пользователей с подтверждением идентификации через SMS или e-mail. Следует помнить, что:

Для настройки Captive-портала: 1. Создайте метод аутентификации, например аутентификацию с помощью домена Active Directory. В веб-консоли UserGate SWG в разделе Настройки ➜ Пользователи и устройства ➜ Серверы аутентификации нажмите Добавить и создайте сервер аутентификации. 2. Создайте профиль аутентификации, в котором укажите необходимые методы аутентификации. В веб-консоли UserGate SWG в разделе Настройки ➜ Пользователи и устройства ➜ Профили аутентификации нажмите Добавить и создайте профиль аутентификации, используя созданный ранее метод аутентификации. 3. Создайте Captive-профиль, в котором укажите необходимые профили аутентификации. В веб-консоли UserGate SWG в разделе Настройки ➜ Пользователи и устройства ➜ Captive-профили нажмите Добавить и создайте Captive-профиль, используя созданный ранее профиль аутентификации. 4. Создайте правило Captive-портала. Правило Captive-портала определяет трафик, к которому должны быть применены методы аутентификации пользователей, указанные в Captive-профиле. В веб-консоли UserGate SWG в разделе Настройки ➜ Пользователи и устройства ➜ Captive-портал нажмите Добавить и создайте правило Captive-портала. 5. Настройте DNS для доменов auth.captive и logout.captive. Служебные доменные имена auth.captive и logout.captive используются в UserGate SWG для аутентификации пользователей. Если клиенты не используют UserGate SWG в качестве DNS-сервера необходимо прописать в качестве IP-адреса для этих доменов IP-адрес интерфейса UserGate SWG, который подключен в клиентскую сеть. Альтернативное решение — настроить параметры «Домен auth captive-портала» и «Домен logout captive-портала». Подробнее об этих параметрах — в разделе «Общие настройки». При создании Captive-профиля укажите следующие параметры.

Для настройки самостоятельной регистрации пользователей с подтверждением пароля с помощью SMS или e-mail необходимо настроить параметры на вкладке Регистрация гостевых пользователей. Следует помнить, что в этом случае необходимо использовать соответствующий тип шаблона (Captive portal: SMS auth/ Captive portal: Email auth).

При создании правила Captive-портала укажите следующие параметры.

Таким образом, создав несколько правил Captive-портала, можно настроить различные политики идентификации пользователей для различных зон, адресов, категорий сайтов и времени. ПримечаниеУсловия, указанные на вкладках правила, применяются согласно логике “И”, то есть требуют совпадения всех указанных условий для того, чтобы правило сработало. Если необходимо использовать логику “ИЛИ”, необходимо создать несколько правил.

ПримечаниеПравила применяются в порядке, в котором они отображаются в консоли. Вы можете изменить порядок правил, нажав соответствующие значки в консоли.

ПримечаниеПри обработке правил применяется только первое сработавшее правило.

В случае, если необходимо сменить пользователя после его аутентификации в системе или выйти из системы, необходимо перейти на URL http://logout.captive и нажать Выйти. Терминальный сервер служит для удаленного обслуживания пользователей с предоставлением рабочего стола или консоли. Как правило, один терминальный сервер предоставляет свой сервис нескольким пользователям, а в некоторых случаях десяткам или даже сотням пользователей. Проблема аутентификации пользователей терминального сервера состоит в том, что у всех пользователей сервера будет определен один и тот же IP-адрес, и UserGate SWG не может корректно идентифицировать сетевые подключения пользователей. Для решения этой проблемы предлагается использование специального агента терминального сервиса. Каждому пользователю выделяется диапазон портов, с использованием которых происходит соединение пользователя, т. е. исходные порты подменяются на порты из выделенного для пользователя диапазона. Агент терминального сервиса должен быть установлен на все терминальные серверы, пользователей которых необходимо идентифицировать. Агент представляет собой сервис, который передает на UserGate SWG информацию о пользователях терминального сервера и об их сетевых соединениях. В силу специфики работы протокола TCP/IP, агент терминального сервиса может идентифицировать трафик пользователей, передаваемый только с помощью протоколов TCP и UDP. Протоколы, отличные от TCP и UDP, например ICMP, не могут быть идентифицированы. Для корректной идентификации пользователей, в случае использования на терминальных серверах аутентификации Active Directory, требуется настроенный сервер аутентификации LDAP-коннектор. Чтобы начать работу с аутентификацией пользователей на терминальных серверах, необходимо выполнить следующие шаги: 1. Разрешите сервис Агент аутентификации в свойствах контроля доступа зоны, со стороны которой расположены серверы терминального доступа. 2. Установите пароль агентов терминального сервера. В веб-консоли UserGate SWG в разделе Настройки ➜ UserGate ➜ Настройки ➜ Модули нажмите Настроить напротив строки Пароль агентов терминального сервиса и установите пароль агентов терминального сервера. 3. Установите агент терминального сервера на все серверы, для которых необходимо идентифицировать пользователей. При установке укажите адрес UserGate SWG и установленный на предыдущем шаге пароль. 4. В веб-консоли UserGate SWG. в разделе Настройки ➜ Пользователи и устройства ➜ Терминальные серверы добавьтеь агентов терминального сервера, указав имя и адрес узла. После получения данных с указанного в настройках узла и совпадении пароля, указанного на шаге 2, аутентификация пользователей будет включена автоматически. При обновлении версии ПО UserGate SWG агенты терминальных серверов, которые ранее отображались в веб-консоли, будут продолжать работать. UserGate теперь будет получать информацию о пользователях. Агент терминального сервера позволяет аутентифицировать не только доменных, но и локальных пользователей терминального сервера. Для этого необходимо добавить в файл конфигурации (%ALLUSERSPROFILE%\Entensys\Terminal Server Agent\tsagent.cfg) следующий параметр: LocalDomain = 1 При включении этого параметра информация о пользователях будет передаваться на UserGate SWG в формате «имя сервера_имя пользователя» для локальных пользователей или «имя домена_имя пользователя» для доменных. Таких пользователей также необходимо добавить в UserGate SWG как локальных. О добавлении пользователей — в разделе «Пользователи». При добавлении необходимо указать логин в приведенном выше формате; пароль указывать не нужно. Эта опция предназначена, в основном, для терминальных серверов, не включенных в домен, вход на который осуществляется с локальными учетными данными. После изменения файла конфигурации сервис терминального агента нужно перезапустить. ПримечаниеИмя компьютера должно состоять из букв, цифр и знака подчеркивания. Использование тире в имени компьютера возможно только в том случае, если используются только доменные пользователи.

Параметры терминального сервера могут быть изменены путем внесения изменений в файл конфигурации агента аутентификации для терминальных серверов. После внесения изменений агент аутентификации необходимо перезапустить. Список параметров файла tsagent.cfg:

Для исключения из рассылки определенных адресов и/или подсетей терминальным агентом помимо добавления параметра ExcludeIP в файл конфигурации tsagent.cfg он может быть активирован и в реестре сервера следующим образом:

Порядок поиска настроек параметра ExcludeIP в системе следующий: сначала параметр ищется в ветке реестра [HKEY_LOCAL_MACHINE\Software\Policies\Entensys\Auth Client], затем в ветке реестра [HKEY_CURRENT_USER\Software\Policies\Entensys\Auth Client], затем в файле tsagent.cfg. Многофакторная аутентификация (MFA) — это метод идентификации и аутентификации пользователя, где используются два или более различных типа идентификационных данных. Введение дополнительного уровня безопасности обеспечивает более эффективную защиту учетной записи от несанкционированного доступа. UserGate SWG поддерживает многофакторную аутентификацию с использованием имени пользователя и пароля в качестве первого типа аутентификации, одноразового токена или пароля — в качестве второго. Доступны следующие методы получение одноразовых токенов или паролей:

Чтобы настроить многофакторную аутентификацию: 1. Настройте аутентификацию с помощью Captive-портала. Многофакторная аутентификация работает только при аутентификации пользователей с помощью Captive-портала. Подробнее о Captive-портале — в разделе «Настройка Captive-портала». 2. Создайте профиль многофакторной аутентификации. В веб-консоли UserGate SWG перейдите в раздел Настройки ➜ Пользователи и устройства ➜ Профили MFA создайте профиль многофакторной аутентификации. При создании профиля укажите метод доставки второго фактора аутентификации. Доступны три метода доставки:

Параметры для настройки метода MFA через TOTP.

В случае, если пользователь утратил токен, администратор может потребовать повторной инициализации TOTP-токена. Для этого ему необходимо выбрать пользователя в списке (Настройка ➜ Пользователи и устройства ➜ Пользователи) и выбрать действие Сбросить ключ TOTP. При следующей аутентификации пользователю будет предложено заново инициализировать свой токен. Параметры для настройки метода MFA через SMS.

Параметры для настройки метода MFA через email.

UserID — технология прозрачной аутентификации пользователей. Источниками данных для однозначной идентификации пользователей являются журналы безопасности операционных систем доменных контроллеров, данные журналов серверов приложений и доступа, в которых пользователи уже аутентифицированы. Чтобы создавать политики, включающие пользователей и группы, межсетевому экрану необходимо сопоставить IP-адреса с пользователями, получившими эти адреса и извлечь информацию о группах, в которые они входят. UserID предоставляет несколько методов, позволяющих выполнить такое сопоставление. Например, для получения информации о пользователях UserID может просматривать журналы на серверах в поисках сообщений от служб аутентификации. Те пользователи, чьи имена не удалось сопоставить с IP-адресами, могут быть перенаправлены на специальный портал (Captive Portal) для прохождения аутентификации. Для получения информации о группах межсетевой экран подключается напрямую к серверам LDAP. В качестве источников данных для аутентификации в UserID используются журналы Microsoft Active Directory, данные, полученные по syslog или сообщения RADIUS accounting. Для конечных пользователей работа UserID полностью прозрачна, то есть пользователям нет необходимости в явном виде проходить аутентификацию на UserGate SWG. Принцип работы UserIDВ зависимости от сценария использования и настройки UserID-агент получает данные о событиях, связанных с аутентификацией пользователей, одним из следующих способов:

Программный агент UserID для AD- и WEC-серверов устанавливается на контроллер домена (AD) или сервер-сборщик событий домена (WEC), считывает необходимую для идентификации пользователя информацию из журналов безопасности Windows и пересылает ее в формате syslog на коллектор UserID на UserGate Log Analyzer или UserGate SWG (подробнее об агенте — в разделе «UserID-агент для AD/WEC» ). Главные достоинства такого способа получения данных из домена AD:

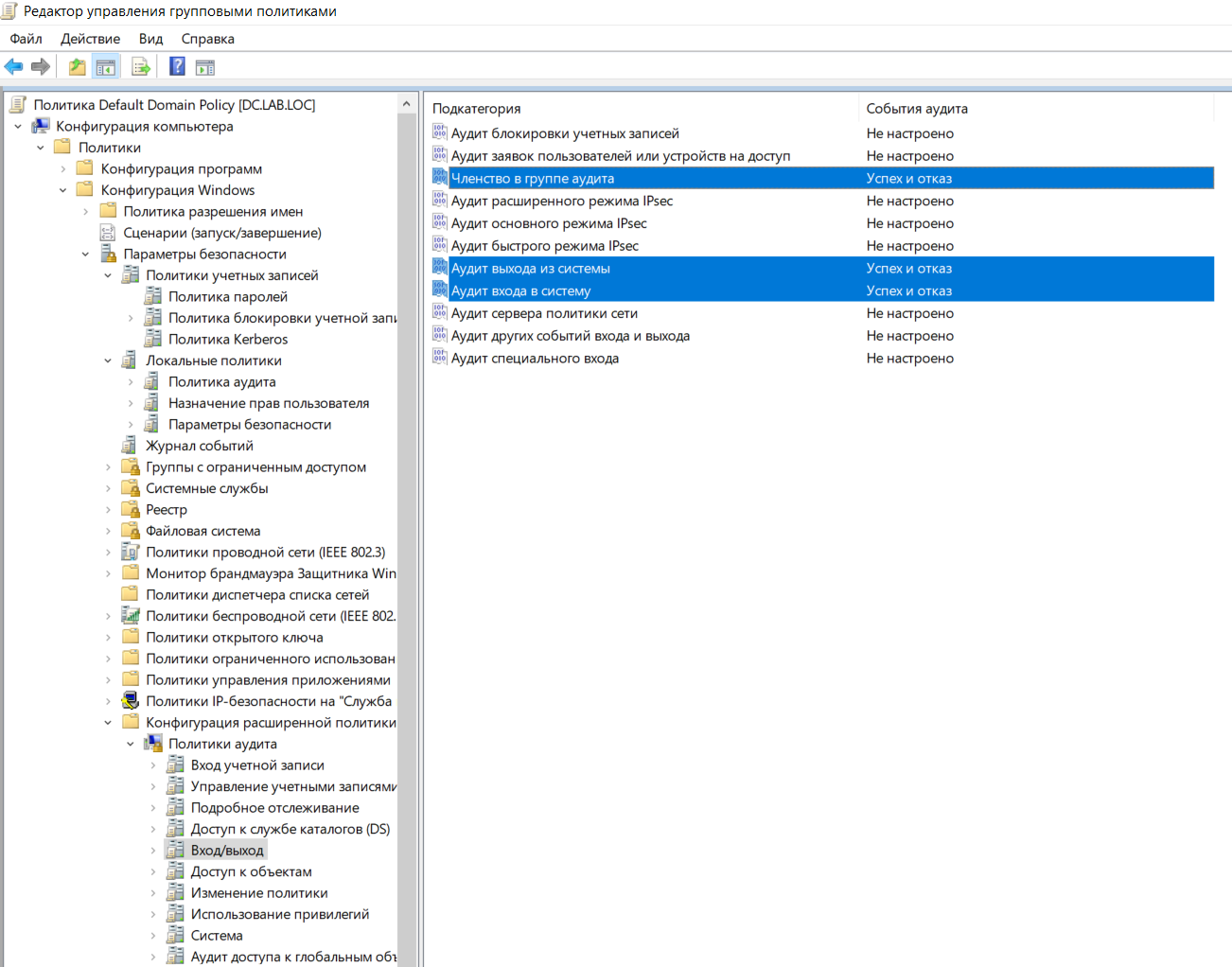

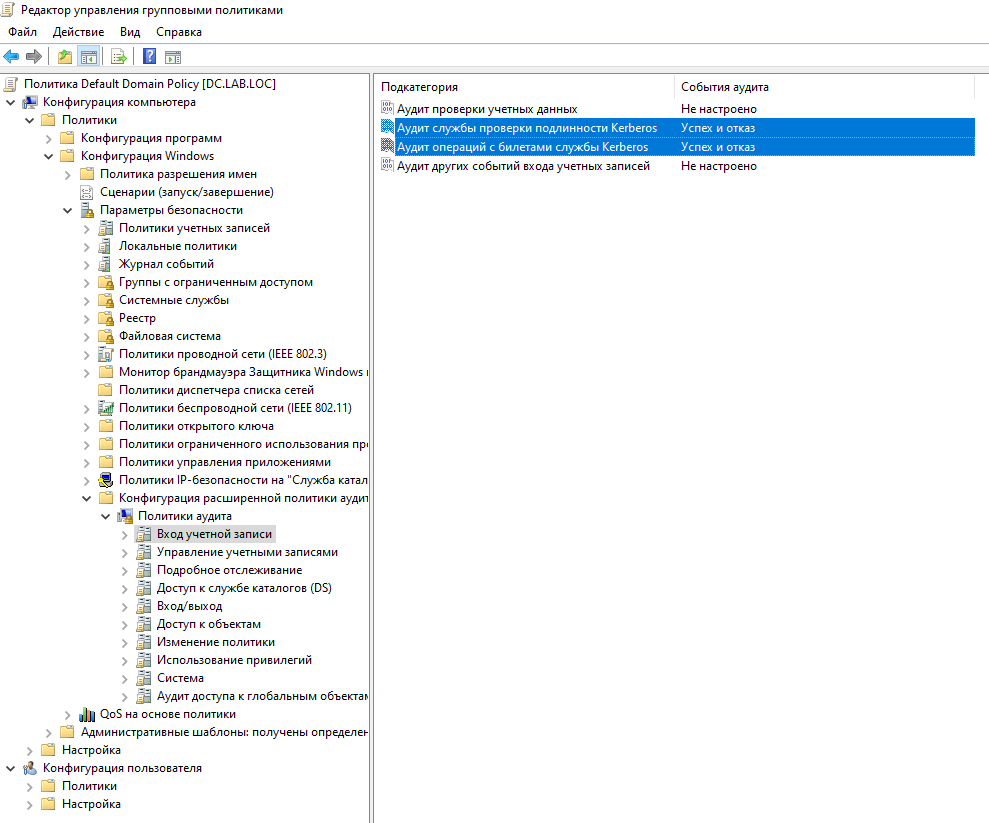

Рассмотрим принцип работы технологии UserID на примере сценария взаимодействия с Active Directory в качестве источника данных для аутентификации пользователей через технологию WMI. На контроллере домена AD работает аудит событий безопасности, который записывает события по настроенным категориям в специальный журнал аудита. После создания и настройки UserID-агента и коннектора Microsoft Active Directory на UserGate SWG, UserID-агент начинает периодически отправлять на контроллер AD WMI-запросы для извлечения следующих событий по Event ID из журнала аудита:

Данные события позволяют UserID-агенту получать информацию о регистрации пользователей и членстве в группах. Полученная информация записывается в специальную системную базу данных на UserGate SWG. Информация из Microsoft AD о выходе пользователя из системы в настоящий момент не обрабатывается. UserID-агент периодически обращается к этой базе данных, извлекает из записей имя пользователя, домен, SID, IP-адрес, список групп пользователя. Эти данные кешируются. Интервал поиска записей в базе данных можно задать в настройках UserID-агента. Время жизни данных о пользователе в кеш-памяти устанавливается в настройках коннектора UserID-агента на UserGate SWG. В случае, если список групп, в которые входит пользователь, не был получен, UserID-агент обращается к контроллеру домена по протоколу LDAP в соответствии с настроенным профилем аутентификации для получения информации о группах. При обработке сетевого трафика, в том случае, если в правилах настроены условия для определенных пользователей и групп, UserGate SWG обращается к кеш-памяти для поиска информации о том, какие пользователи зарегистрированы с какими IP-адресами. Эта информация используется для принятия решения о том, как будут обрабатываться пакеты. Завершение сессий пользователей может принудительно инициироваться администратором UserGate SWG. Для этого администратор может выполнить сброс всех пользователей или сброс отдельного пользователя:

В сценарии с использованием серверов-источников данных syslog в качестве источника данных аутентификации пользователей принцип работы аналогичен, только UserGate SWG в этом случае выступает в роли syslog listener — принимает сообщения от отправителя syslog. Номер порта и протокол устанавливаются в настройках UserID-агента, по умолчанию — порт TCP 514. Нужные события фильтруются в потоке принятых данных с помощью настроенных фильтров из библиотеки Syslog фильтры UserID-агента. В этом случае в базу данных сохраняются: имя пользователя, IP-адрес, SID (опционально). Для получения информации о группах, в которых зарегистрирован пользователь, UserID-агент обращается к контроллеру домена по LDAP-протоколу в соответствии с настроенным профилем аутентификации UserID-агента. В сценарии с использованием сообщений RADIUS accounting в качестве источника данных аутентификации пользователей принцип работы в целом схож. UserGate SWG выступает в роли пропускного RADIUS-сервера — принимает сообщения RADIUS accounting от серверов NAS (по порту UDP 1813) и проверяет пользователя на контроллере домена AD по LDAP в соответствии с настроенным профилем аутентификации UserID-агента. Настройка UserID-агента на UserGate SWG не является кластерной, а значит ее нужно производить на каждом узле отдельно. После настройки UserID-агент будет работать самостоятельно и самостоятельно получать данные о событиях логин\логаут из журналов источников. Помимо UserGate SWG UserID может работать на устройствах UserGate Log Analyzer. Подробнее о работе UserID на Log Analyzer читайте в руководстве администратора UserGate Log Analyzer. Использование UserGate Log Analyzer позволяет масштабировать технологию UserID на другие устройства сети. Принцип работы UserID на устройстве UserGate Log Analyzer аналогичен принципу работы на UserGate SWG. Найденные в собранных данных события отправляются на другие узлы UserGate SWG в соответствии с политикой UserID Sharing, настроенной с помощью профилей редистрибуции. При необходимости можно отправлять разные данные на разные узлы UserGate SWG. На SWG отправляются только GUID пользователя, его IP-адрес и список идентификаторов групп, участником которых он является. Такая архитектура позволяет использовать один или несколько серверов UserGate Log Analyzer для централизованного сбора информации о пользователях с различных источников и далее централизованно и избирательно распространять эту информацию на узлы UserGate SWG в сети. ПримечаниеВ инфраструктурах с серверами Active Directory и высоким потоком событий аутентификации (свыше 50 событий в секунду) для корректной работы функции UserID рекомендуется применять сценарий сбора событий через AD/WEC-агент вместо сценария с технологией WMI. Это связано с ограниченной производительностью технологии WMI, которая может вызывать ошибки при получении данных и приводить к некорректной работе правил фильтрации.

Алгоритм настройки UserIDДля настройки работы UserID необходимо выполнить ряд действий как на стороне источников данных аутентификации, так и на UserGate SWG. Настройка на стороне источников данных:

Настройка на стороне UserGate SWG:

Создание коннектора UserID-агентаКоннектор UserID-агента в веб-консоли UserGate SWG создается в разделе Настройки ➜ Пользователи и устройства ➜ UserID-агент коннекторы. Нажмитеь Добавить на панели инструментов и выберите тип создаваемого коннектора:

Microsoft Active DirectoryВ случае, если в качестве источника информации выступает Microsoft Active Directory: 1. Настройте источник событий. 2. Настройте параметры коннектора UserID-агента для мониторинга AD. Для включения аудита событий на сервере AD отредактируйте Политики Аудита в Политике домена по умолчанию и Конфигурацию расширенной политики, как указано на следующих снимках экрана, используя оснастку gpedit.msc:

Для выполнения WMI-запросов создайте пользователя с соответствующими привилегиями по процедуре, указанной ниже. Внимание!Эти настройки нужны для подключения агента по WMI посредством учетной записи с ограниченными правами.

1. Создайте учетную запись пользователя на контроллере домена:

2. Настройте членство в группах для новой учетной записи пользователя:

3. Назначьте права Distributed Component Object Model (DCOM):

4. Настройте назначения защиты пространства имен WMI:

Внимание! Обновление Windows KB5014692 может привести к появлению ошибок доступа к WMI типа: NTSTATUS: NT_STATUS_ACCESS_DENIED. В этом случае можно попробовать добавить в реестр Windows следующую информацию:

Path : HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole\AppCompatПри использовании серверов AD в качестве источников событий UserID-агент выполняет WMI-запросы для поиска событий, связанных с успешным входом в систему (идентификатор события 4624), событий Kerberos (события с номерами: 4768, 4769, 4770) и события членства в группах (идентификатор события 4627). В веб-консоли UserGate SWG в разделе Настройки ➜ Пользователи и устройства ➜ UserID-агент коннекторы нажмите Добавить и выберите тип создаваемого коннектора: Microsoft Active Directory. Укажите следующие параметры:

SyslogВ случае, если в качестве источника информации выступает отправитель syslog: 1. Настройте источник событий. Для корректной работы коннектора UserID-агента syslog, настройте сервер-источник данных syslog для отправки журналов на адрес UserID-агента. Подробнее см. документацию на отправитель syslog. Параметры сервера syslog на UserGate SWG можно посмотреть или изменить в общих параметрах UserID-агента. 2. Разрешите сбор информации с удаленных устройств по протоколу syslog. В параметрах контроля доступа зоны, в которой находится отправитель syslog, разрешите сервис UserID syslog коллектор. 3. Настройте параметры коннектора UserID-агента для отправителя syslog. В веб-консоли UserGate SWG в разделе Настройки ➜ Пользователи и устройства ➜ UserID-агент коннекторы нажмите Добавить и выберите тип создаваемого коннектора Отправитель syslog. Далее укажите следующие данные:

На вкладке Фильтры выбираются фильтры для поиска необходимых записей журнала. Фильтры создаются и настраиваются в разделе Библиотеки ➜ Syslog фильтры UserID-агента. Подробнее — в разделе «Syslog фильтры UserID-агента». RADIUS accountingВ случае, если источником информации выступают сообщения RADIUS accounting: 1. Настройте источник событий. Для корректной работы коннектора UserID-агента, настройте NAS-сервер для отправки сообщений RADIUS accounting на адрес UserID-агента (порт UDP 1813). Подробнее см. документацию на NAS-сервер. 2. Разрешите получение запросов RADIUS accounting от удаленных устройств. В параметрах контроля доступа зон, в которых находятся NAS-серверы, разрешите сервис Агент аутентификации. 3. Настройте параметры коннектора UserID-агента для RADIUS-сервера. В веб-консоли UserGate SWG в разделе Настройки ➜ Пользователи и устройства ➜ UserID-агент коннекторы нажмите Добавить и выберите тип создаваемого коннектора: RADIUS-сервер. Укажите следующие данные:

На вкладке Адреса указываются адреса хостов (NAS-серверов), с которых UserID-агент будет получать события RADIUS accounting: Настройка UserID-агентаНастройка общих параметров UserID-агента производится в разделе Настройки ➜ Пользователи и устройства ➜ Свойства агента UserID. Нажмите Редактировать на панели инструментов. На вкладке Общие настраиваются интервалы опроса дынных:

На вкладке Протоколы syslog настраиваются параметры соединения с сервером syslog. Для протокола TCP:

Для протокола UDP:

На вкладке Списки Ignore server указываются списки IP-адресов, события от которых будут проигнорированы UserID-агентом. Запись об игнорировании источника появится в журнале UserID: Список может быть создан в разделе Библиотеки ➜ IP-адреса, или при настройке UserID-агента (нажмите Создать и добавить новый объект). Подробнее о создании и настройке списков IP-адресов — в разделе «IP-адреса». Этот параметр является глобальным и относится ко всем источникам. На вкладке Списки Ignore user указываются имена пользователей, события от которых будут проигнорированы UserID-агентом. Поиск производится по Common Name (CN) пользователя AD. Этот параметр является глобальным и относится ко всем источникам. Запись об игнорировании пользователя появится в журнале UserID. Важно! При задании имени допустимо использовать символ астериск (*) только в конце строки.

ПримечаниеПри подключении UserGate SWG к UserGate Log Analyzer возможна одновременная работа UserID-агентов, настроенных на обоих устройствах. Агенты устройств будут работать независимо друг от друга. События журналов UserID-агента, полученные UserGate SWG, как и события других журналов, будут переданы на UserGate Log Analyzer.

ЖурналированиеUserID-агент периодически обращается к настроенным источникам данных. Полученные события сохраняются в служебной базе данных без каких-либо изменений. Содержимое этой базы можно посмотреть в соответствующих журналах:

В веб-консоли UserGate SWG журналы доступны в разделе Журналы и отчеты ➜ Журналы ➜ Агент UserID: UserID-агент периодически обращается к служебной базе данных и извлекает из записей событий имя пользователя, SID, домен, IP-адрес, списки групп. Результаты обработки записей событий заносятся в журнал UserID-агент события аутентификации. Посмотр журнала доступен в том же разделе: Журналы и отчеты ➜ Журналы ➜ Агент UserID. О журналах источников данных и UserID-агента — в разделе «Агент UserID» документации. Описание форматов экспорта журналов UserID доступно в Приложении в разделе «Описание форматов журналов». UserGate SWG может прозрачно аутентифицировать пользователей, уже прошедших аутентификацию на внешнем сервере RADIUS. UserGate SWG не взаимодействует с сервером RADIUS, а только отслеживает информацию RADIUS accounting, перенаправленную от RADIUS-клиента. RADIUS accounting содержит информацию об имени и IP-адресе пользователя. Для функции выполните следующие шаги: 1. Создайте необходимых локальных пользователей в UserGate SWG. Подробнее о создании пользователей — в разделе «Пользователи». 2. В разделе Настройки ➜ Сеть ➜ Зоны выберите зону, которой принадлежит интерфейс, на которой будут приходить сообщения RADIUS accounting. В свойствах контроля доступа зоны разрешите сервис Агент авторизации. 3. Установите пароль агентов терминального сервиса. В разделе Настройки ➜ UserGate ➜ Настройки ➜ Модули в строке Пароль агентов терминального сервиса нажмите Настроить и укажите пароль агента терминального сервиса. Этот пароль будет использоваться в качестве RADIUS secret при настройке сервера RADIUS. 4. Добавьте источник RADIUS accounting в веб-консоли UserGate SWG. В разделе Настройки ➜ Пользователи и устройства ➜ Терминальные серверы добавьте источник информации RADIUS accounting, указав имя и IP-адрес узла. 5. Настройте отсылку информации RADIUS accounting на узел UserGate SWG, указав в качестве IP-адреса сервера IP-адрес UserGate SWG, порт UDP 1813. Укажите RADIUS secret, совпадающий с паролем агента для терминального сервера, добавленный на шаге 3. Имя пользователя необходимо передавать в атрибуте RADIUS User-Name (type=1), IP-адрес пользователя — в атрибуте RADIUS Framed-IP-Address (type=8), а IP-адрес сервера RADIUS — в атрибуте RADIUS NAS_IP_Address (type=4). Подробнее о настройке сервера RADIUS смотрите в руководстве на используемый вами сервер RADIUS и RADIUS-клиент. Важно! Период обновления информации RADIUS accounting должен быть не более 120 секунд.

После выполнения настройки UserGate SWG будет сопоставлять имя пользователя и присылаемый RADIUS-сервером IP-адрес пользователя. В зависимости от полученной информации UserGate SWG будет работать следующим образом:

UserID-агент для AD- и WEC-серверов — это программный компонент, который устанавливается на сервере-контроллере домена или на сервере WEC (Windows Event Collector). Агент считывает необходимую для идентификации пользователя информацию из журналов безопасности Windows и пересылает ее в формате syslog в коллектор UserID на устройствах UserGate Log Anаlyzer или UserGate SWG. Основные функции UserID-агента для AD- и WEC-серверов:

Для работы агента в качестве источника данных в сценарии аутентификации с помощью UserID необходимо: 1. Установить и настроить UserID-агент для AD- и WEC-серверов. 2. Настроить сбор информации об аутентификации пользователей на UserGate Log Analyser или на UserGate SWG в зависимости от варианта интеграции. 3. Настроить работу функции UserID на UserGate Log Analyzer или на UserGate SWG. Установка и настройка агентаUserID-агент для AD- и WEC-серверов поставляется в формате установочного файла. Для установки агента: 1. Скачайте последнюю версию агента с официального сайта UserGate. 2. Распакуйте архив и запустите установочный файл *.msi. 3. После завершения инсталляции перейдите в рабочую папку агента (по умолчанию: C:\Program Files (x86)\UserGate\useridagent) и отредактируйте файл конфигурации useridagent.cfg, добавив параметры вашей сети. Подробнее о параметрах и формате файла конфигурации — в разделе «Настройка». 4. Перезапустите сервис UserIDAgent через встроенное приложение Services (Службы Windows). Удалить агент можно через панель управления: 1. Нажмите комбинацию клавиш Win + R и выполните команду control. 2. В панели управления перейдите в раздел Программы ➜ Программы и компоненты. 3. Найдите в списке нужное приложение и нажмите Удалить. НастройкаЧтобы настроить агент, отредактируйте его конфигурационный файл. Вы можете изменить или добавить следующие параметры:

Синтаксис конфигурационного файла:

Пример конфигурации:

Пример минимальной конфигурации:

ЖурналированиеUserID-агент записывает информацию о событиях в файл uidagent.log, размер которого контролируется параметром MaxLogSize. При достижении лимита:

Для хранения всех записей работы сервиса рекомендуется настроить внешнее копирование файлов журнала с помощью специализированных сервисов. Интеграция с UserGate SWGДля получения информации об аутентификации пользователей выполните настройку следующих параметров на UserGate SWG: 1. Активируйте сервис UserID syslog collector в параметрах контроля доступа зоны, в которой находится UserID агент для AD- и WEC-серверов. Подробнее о настройке зон — в разделе «Настройка зон». 2. Настройте параметры аутентификации для UserID-агента в домене для получения информации о группах, в которых зарегистрирован найденный в журналах syslog пользователь:

3. Создайте коннектор UserID-агента в соответствии с методом получения данных аутентификации. Коннектор UserID-агента в веб-консоли UserGate SWG создается в разделе Настройки ➜ Пользователи и устройства ➜ UserID-агент коннекторы. Нажмите Добавить и выберите тип создаваемого коннектора: Отправитель syslog. Укажите параметры коннектора:

Параметры сервера syslog на UserGate SWG можно посмотреть или изменить в разделе Настройки ➜ Пользователи и устройства ➜ Свойства агента UserID. О настройке функции UserID на UserGate SWG — в разделе «UserID». Интеграция с UserGate Log AnalyzerБлагодаря интеграции источника данных об аутентификации пользователей с UserGate Log Analyzer функцию UserID можно масштабировать на другие устройства сети. Принцип работы UserID на устройстве UserGate Log Analyzer аналогичен принципу работы на UserGate SWG. Найденные в собранных данных события отправляются на другие UserGate SWG в соответствии с политикой UserID Sharing на основании настроенных профилей редистрибуции. На UserGate SWG отправляются только GUID пользователя, его IP-адрес и список идентификаторов групп, участником которых он является. Такая архитектура позволяет использовать один или несколько серверов UserGate Log Analyzer для централизованного сбора информации о пользователях с различных источников и далее централизованно и избирательно распространять эту информацию на узлы UserGate SWG в корпоративной сети. Для получения информации об аутентификации пользователей выполните настройку следующих параметров на на UserGate Log Analyzer: 1. Активируйте сервис Сборщик логов в параметрах контроля доступа зоны, в которой находится UserID агент для AD- и WEC-серверов. Подробнее о настройке зон — в разделе «Настройка зон». 2. Создайте каталог пользователей для организации доступа UserGate LogAn к серверу AD. Доступ к AD позволяет при необходимости обновлять информацию об имени пользователя в журналах, импортированных из различных сенсоров. Подробнее о создании и настройке серверов аутентификации — в разделе «Каталоги пользователей». 3. Создайте коннектор UserID-агента в соответствии с методом получения данных аутентификации. Коннектор UserID-агента в веб-консоли UserGate Log Analyzer создается в разделе Настройки ➜ Пользователи и устройства ➜ UserID-агент коннекторы. Нажмите Добавить и выберите тип создаваемого коннектора: Отправитель syslog. Укажите параметры коннектора:

Общие настройки syslog-сервера на UserGate Log Analyzer можно посмотреть или изменить в разделе Настройки ➜ Сборщик логов ➜ Syslog. О настройке функции UserID на UserGate Log Analyzer — в разделе «UserID». В архитектуре Zero Trust Network Access важным требованием является проверка соответствия конечных устройств установленным политикам безопасности перед предоставлением доступа к ресурсам. Поскольку основным инструментом доступа пользователей к корпоративным и интернет-ресурсам является веб-браузер, система должна обеспечивать контроль используемого браузера. Идентификация браузера по заголовку User-Agent не обеспечивает достаточного уровня доверия, поскольку этот параметр может быть изменен. Система централизованного управления корпоративными браузерами не гарантирует, что пользователь будет работать именно через управляемый браузер. Для обеспечения безопасного доступа должны использоваться дополнительные механизмы доверенной идентификации и проверки браузера. В UserGate SWG реализован механизм проверки подлинности браузера, который может выступать в качестве одного из условий в политиках доступа к ресурсам. В качестве доверенного браузера используется версия Яндекс Браузера для организаций. Архитектура решенияАрхитектура решения предполагает развертывание в корпоративной сети организации сервера регистрации (enrollment host), на котором будет хранится база данных зарегистрированных браузеров и выполняться генерация криптографических ключей, используемых для проверки подлинности браузеров. В качестве механизма проверки подлинности применяются методы семейства стандартов JOSE (JSON Object Signing and Encryption). Яндекс Браузер регистрируется на сервере регистрации и регулярно запрашивает у него актуальный JWT (JSON Web Token). Этот JWT включается во все HTTPS-сообщения в специальный заголовок и служит для проверки подлинности браузера на UserGate SWG. HTTP-заголовки, добавляемые Яндекс Браузером:

UserGate SWG периодически обращается к серверу регистрации для получения набора открытых ключей в формате JWKS (JSON Web Key Set). При обработке сообщений, содержащих токены авторизации от доверенного браузера, и при наличии политик, включающих проверку подлинности браузера в качестве условия доступа, UserGate SWG проверяет подпись токена с помощью открытого ключа и принимает решение о предоставлении или отказе в доступе. Для предотвращения попадания токена авторизации за контур защиты UserGate SWG удаляет из сообщения служебные заголовки, добавленные Яндекс Браузером, если сработало правило, в котором есть условие проверки подлинности браузера. Настройка работы с доверенными браузерамиДля работы с доверенными браузерами выполните следующие шаги: 1. Разверните систему управления корпоративными браузерами и настройте политику безопасности браузеров. Установите корпоративные браузеры на устройствах пользователей. Документация по настройке и развертыванию корпоративных браузеров предоставляется компанией Яндекс. 2. Разверните в корпоративной сети и настройте сервер регистрации (enrollment host). Инсталляционные файлы и документация по настройке предоставляется компанией Яндекс. 3. Настройте подключение UserGate SWG к серверу регистрации. 4. Предоставьте пользователям доступ к ресурсам через доверенный браузер на UserGate SWG с помощью правил фильтрации контента или правил reverse-прокси. Подключение к серверу регистрацииДля подключения UserGate SWG к серверу регистрации доверенных браузеров перейдите в раздел Настройки ➜ Пользователи и устройства ➜ Доверенные браузеры, нажмите Добавить и укажите параметры подключения.

Состояние подключения к серверу регистрации доверенных браузеров отображается в колонке «Статус» списка подключений веб-интерфейса. Предоставление доступа к ресурсам через доверенный браузерВ зависимости от сценария применения UserGate SWG может использовать проверку подлинности браузера в качестве одного из условий для предоставления доступа к ресурсам в правилах фильтрации контента или в правилах reverse-прокси:

ПримечаниеУбедитесь, что пользовательские устройства имеют сетевой доступ к серверу регистрации доверенных браузеров. Это необходимо для получения браузером веб-токенов (JWT).

Настройка доступа к интернет-ресурсам через доверенный браузерДля предоставления доступа к веб-ресурсам через доверенный браузер: 1. На UserGate SWG заранее настройте правила SSL-инспектирования и аутентификации пользователей (если пользователи или группы пользователей будут использоваться в качестве условий предоставления доступа). Подробнее о правилах инспектирования SSL — в разделе «Инспектирование SSL»; о методах аутентификации — в разделе «Пользователи и группы». 2. Создайте правило фильтрации контента, в котором проверка подлинности браузера используется в качестве дополнительного условия. В разделе Настройки ➜ Политики безопасности ➜ Фильтрация контента, нажмите Добавить и укажите обязательные параметры правила:

Подробнее о создании правил фильтрации контента — в разделе «Фильтрация контента». 3. Так как встроенное правило фильтрации контента «Default allow» разрешает любой доступ, для блокировки использования недоверенных браузеров создайте запрещающее правило с инверсным условием идентификации доверенного браузера. Вы также можете создать дополнительное правило фильтрации контента для формирования предупреждения пользователям, использующим недоверенный браузер с указанием ссылки на ресурс для скачивания доверенного браузера на странице блокировки. Для этого: 1. В разделе Настройки ➜ Политики безопасности ➜ Фильтрация контента, нажмите Добавить и укажите обязательные параметры правила:

Подробнее о создании правил фильтрации контента — в разделе «Фильтрация контента»; о шаблонах страниц — в разделе «Шаблоны страниц». 2. Чтобы пользователи могли загрузить доверенный браузер, создайте разрешающее правило для доступа к указанному ресурсу и разместите его выше запрещающего правила. Настройка доступа к корпоративным ресурсам через доверенный браузерДля предоставления доступа к корпоративным ресурсам через доверенный браузер выполните следующие шаги: 1. Для обмена трафиком c публикуемыми ресурсами по защищенному соединению создайте на UserGate SWG профиль SSL, содержащий нужные криптографические протоколы, и импортируйте сертификат публикуемого ресурса. Подробнее о профилях SSL — в разделе «Профили SSL»; о сертификатах — в разделе «Управление сертификатами». 2. Создайте правило reverse-прокси, в котором проверка подлинности браузера используется в качестве дополнительного условия. В разделе Настройки ➜ Глобальный портал ➜ Правила reverse-прокси, нажмите Добавить и укажите обязательные параметры правила:

Укажите дополнительные условия предоставления доступа (например, группы пользователей и т. д.). Подробнее о создании правил reverse-прокси — в разделе «Публикация ресурсов с помощью reverse-прокси». |