|

ID статьи: 2274

Последнее обновление: 14 мая, 2026

Product: NGFW Version: 7.x, 7.5.x Technology: Clustering and HA

Вы можете объединить несколько межсетевых экранов в кластер и управлять им как единым логическим устройством. Кластеры позволяют повысить производительность, управлять сетевой нагрузкой и обеспечивать бесперебойную работу сетевых устройств. UserGate NGFW поддерживает два типа кластеров:

Важно!Работа устройств UserGate в режимах кластера конфигурации и кластера отказоустойчивости доступна, если в используемую лицензию включен модуль Cluster.

Настройка кластера конфигурацииНастройка кластера конфигурации состоит из двух этапов: настройки первого узла и добавления дополнительных узлов. Каждый дополнительный узел добавляется в кластер на этапе первоначальной настройки этого узла. Если в вашей сети уже есть устройства UserGate NGFW, работающие как независимые, их можно добавить в кластер только выполнив сброс к фабричным параметрам. Чтобы настроить кластер конфигурации: 1. Выполните первоначальную настройку первого узла кластера. Убедитесь, что активированная лицензия на первом узле (раздел Дашборды ➜ Лицензия) включает в себя модуль Cluster. 2. В веб-консоли первого узла в разделе Настройки ➜ Сеть ➜ Зоны добавьте зону, в которой будет выполняться репликация кластера, или выберите существующую зону Cluster. Убедитесь, что для выбранной зоны в окне Свойства сетевой зоны на вкладке Контроль доступа разрешены сервисы Консоль администрирования и Кластер. Важно!Не используйте для репликации зоны, интерфейсы которых подключены к недоверенным сетям, например к интернету.

3. В разделе Настройки ➜ Сеть ➜ Интерфейсы выберите интерфейс, через который будет выполняться репликация кластера, и нажмите Редактировать. 4. В окне Свойства интерфейса:

5. В разделе Настройки ➜ Консоль администратора ➜ Управление устройством ➜ Кластер конфигурации выберите текущий узел кластера, нажмите Редактировать, укажите IP-адрес, назначенный интерфейсу на предыдущем шаге и нажмите Сохранить. Начнется перезагрузка устройства. 6. После завершения перезагрузки в блоке Кластер конфигурации выберите текущий узел, нажмите Сгенерировать секретный код и скопируйте код для авторизации дополнительного узла кластера. 7. Подключитесь к веб-консоли дополнительного узла. В мастере первоначальной настройки выберите язык интерфейса, примите лицензионное соглашение, выберите часовой пояс и затем в окне Установка нажмите Установка дополнительного узла кластера. 8. В блоке Шаг 1 укажите параметры дополнительного узла: кластерный интерфейс, его IP-адрес, маску подсети и IP-адрес шлюза (в случае, если первый и дополнительный узлы кластера находятся в разных подсетях). Например, если оба узла находятся в одной подсети, кластерному интерфейсу eth2 первого узла может быть назначен IP-адрес 192.168.100.5/24, а интерфейсу eth2 дополнительного узла в этом случае можно назначить IP-адрес 192.168.100.6/24. ПримечаниеТак как IP-адрес интерфейса дополнительного узла и шлюз по умолчанию на этом шаге указываются в явном виде, режим присвоения этих параметров будет статическим.

9. В блоке Шаг 2 укажите IP-адрес кластерного интерфейса первого узла, вставьте созданный на нем секретный код и нажмите Подключить. Начнется настройка дополнительного узла, после чего он будет добавлен в кластер и все параметры первого узла реплицируются на дополнительный. 10. В веб-консоли дополнительного узла кластера конфигурации в разделе Настройки ➜ Сеть ➜ Интерфейсы назначьте каждому интерфейсу корректную зону, так как текущие параметры были получены в результате репликации данных с первого узла кластера. 11. В веб-консоли дополнительного узла кластера конфигурации на странице Дашборды в виджете Лицензия нажмите Проверить лицензию, чтобы активировать лицензию на дополнительном узле. ПримечаниеЕсли на первом узле кластера лицензия была активирована онлайн, дополнительному узлу для активации лицензии также потребуется доступ в интернет. При офлайн-активации лицензии на первом узле подключение дополнительного узла к интернету не требуется.

12. Настройте шлюзы, маршруты, параметры OSPF, BGP, уникальные для каждого из узлов. ПримечаниеК уникальным относятся параметры диагностики, интерфейсов, шлюзов, DHCP, маршрутов, OSPF, BGP и Log Analyzer.

13. Если первый и дополнительный узлы кластера находятся в разных подсетях, для первого узла в разделе Сеть ➜ Виртуальные маршрутизаторы настройте статический маршрут через кластерные интерфейсы до подсети, расположенной за дополнительным узлом кластера. Вы можете отслеживать состояние узлов кластера конфигурации по статусу узла UserGate в любой из веб-консолей в блоке Настройки ➜ Консоль администратора ➜ Управление устройством ➜ Кластер конфигурации:

Кластер отказоустойчивости «активный — пассивный»В режиме работы кластера «активный — пассивный» один из межсетевых экранов выступает в роли мастер-узла (в веб-консоли статус этого узла — master), а остальные — в качестве резервных (в веб-консоли статус этих узлов — backup). Узел, выбранный в качестве мастер-узла, обладает наивысшим приоритетом в кластере, он отвечает на ARP-запросы клиентов и выполняет обработку и инспектирование пользовательского трафика. Резервные узлы не обрабатывают трафик, поступающий на виртуальные IP-адреса кластера, и находятся в режиме ожидания. При этом узлы, выступающие в кластере в роли резервных, могут обрабатывать трафик, который передается на их интерфейсы, не являющиеся кластерными. На каждом из узлов кластера по умолчанию выбраны сетевые интерфейсы в зоне Cluster, которым назначены кластерные IP-адреса. Между кластерными интерфейсами передаются VRRP-объявления — сообщения, с помощью которых узлы обмениваются информацией о своем состоянии. На основании VRRP-объявлений оценивается связность кластера, и уточняются приоритеты всех узлов кластера. Также кластерные интерфейсы участвуют в синхронизации сессий между узлами кластера. На другие сетевые интерфейсы узлов кластера назначаются виртуальные IP-адреса, на которые направляется трафик. В случае если мастер-узел стал недоступен, роль мастер-узла и все виртуальные IP-адреса переносятся на резервный узел с наибольшим IP-адресом либо — если настроены необходимые параметры — с наибольшим приоритетом. Этот узел продолжит обработку трафика. Безусловный перенос роли мастер-узла на резервный узел происходит при следующих событиях:

ПримечаниеЕсли проверка доступа в интернет настроена на каждом узле кластера и на всех узлах доступ в интернет отсутствует, перенос роли мастер-узла не выполняется, происходит прекращение обмена VRRP-сообщениями, и кластер отказоустойчивости приостанавливает работу.

ПримечаниеДля уменьшения времени, требуемого сетевому оборудованию для перевода трафика на резервный узел при переключении, устройству UserGate NGFW посылается служебное оповещение GARP (Gratuitous ARP), извещающее сетевое оборудование о смене MAC-адресов для всех виртуальных IP-адресов. Пакет GARP отсылается UserGate NGFW каждую минуту, в том числе при переключении роли мастер-узла на резервный узел.

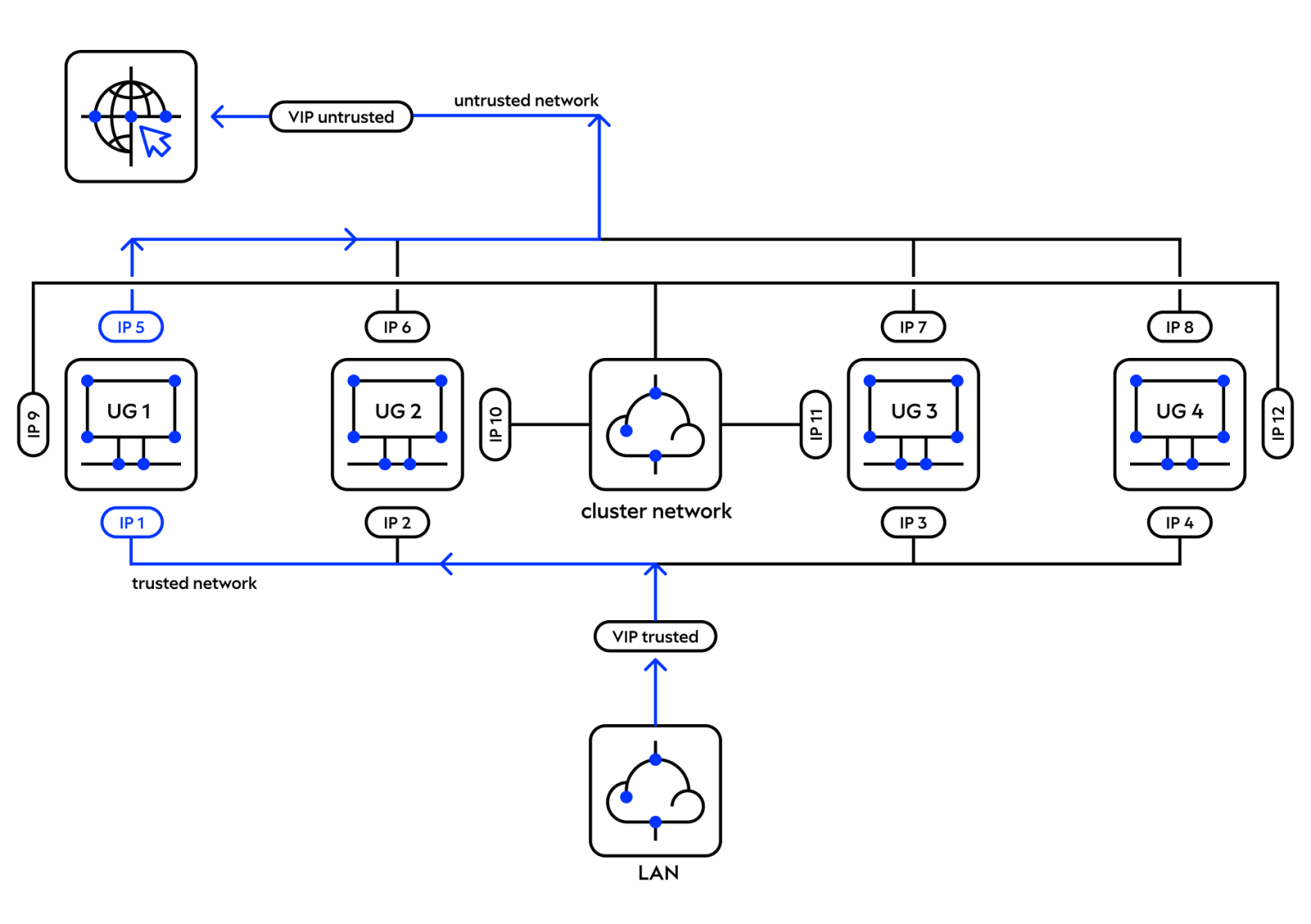

Ниже представлен пример сетевой диаграммы отказоустойчивого кластера в режиме «активный — пассивный». Интерфейсы настроены следующим образом:

Оба виртуальных IP-адреса находятся на узле UG1. Если узел UG1 становится недоступным, то оба кластерных IP-адреса перейдут на следующий узел, который станет мастер-узлом, например на UG2.

Кластер отказоустойчивости «активный — активный»В режиме работы кластера «активный — активный» один из межсетевых экранов выступает в роли мастер-узла, распределяющего трафик на все остальные узлы кластера. На каждом из узлов кластера выбираются сетевые интерфейсы, которым администратор назначает кластерные IP-адреса. Между кластерными интерфейсами передаются VRRP-объявления — сообщения, с помощью которых узлы обмениваются информацией о своем состоянии. На основании VRRP-объявлений оценивается связность кластера, а также уточняются приоритеты всех узлов кластера. На другие сетевые интерфейсы узлов кластера назначаются виртуальные IP-адреса, на которые направляется трафик. Виртуальные IP-адреса всегда находятся на интерфейсах мастер-узла, поэтому мастер-узел получает ARP-запросы клиентов и отвечает на них, последовательно отдавая MAC-адреса всех узлов отказоустойчивого кластера, обеспечивая равномерное распределение трафика на все узлы кластера и учитывая при этом необходимость неразрывности пользовательских сессий. ПримечаниеБалансировка трафика будет работать только в одном широковещательном домене. Например, если для клиентов виртуальный IP-адрес будет шлюзом по умолчанию, балансировка трафика будет работать, так как разным клиентам будут поочередно отдаваться разные MAC-адреса узлов. Но в случае если между UserGate NGFW и клиентами находится маршрутизатор, балансировка работать не будет, так как ARP-запрос на виртуальный IP-адрес отправит только маршрутизатор и ему вернется MAC-адрес только одного из узлов, через который он и отправит весь трафик.

При переключении мастер-роли на дополнительный узел на него переносятся все виртуальные IP-адреса всех интерфейсов. Безусловное переключение роли происходит при следующих событиях:

ПримечаниеДля уменьшения времени, требуемого сетевому оборудованию для перевода трафика на дополнительный узел при переключении, UserGate NGFW посылается служебное оповещение GARP (Gratuitous ARP), извещающее сетевое оборудование о смене MAC-адресов для всех виртуальных IP-адресов. В режиме «активный — активный» пакет GARP отсылается UserGate NGFW только при переключении роли мастер-узла на дополнительный узел.

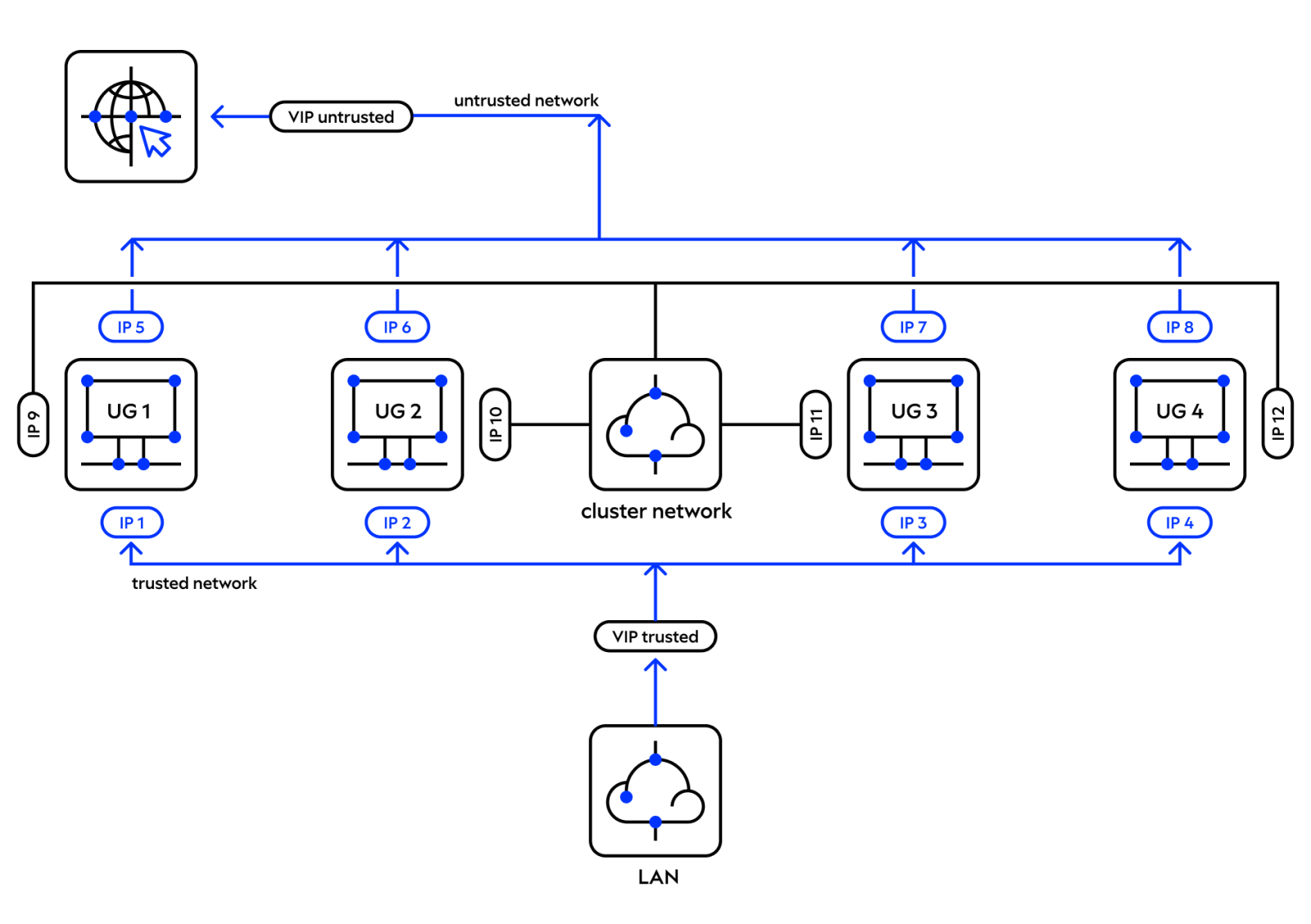

Ниже представлен пример сетевой диаграммы отказоустойчивого кластера в режиме «активный — активный». Интерфейсы настроены следующим образом:

Оба виртуальных IP-адреса находятся на узле UG1. Если узел UG1 становится недоступным, то оба виртуальных IP-адреса перейдут на следующий узел, который станет мастер-узлом, например на узел UG2.

ПримечаниеДля корректной обработки трафика необходимо, чтобы обратный трафик от сервера к клиенту возвращался через тот же узел UserGate NGFW, через который он был инициирован от клиента, то есть чтобы сессия пользователя всегда проходила через один и тот же узел кластера. Самое простое решение этой задачи — использование NAT, ведущего из сети клиента в сеть сервера (NAT из зоны Trusted в зону Untrusted).

Настройка кластера отказоустойчивостиНастройка кластера отказоустойчивости доступна только для узлов, входящих в кластер конфигурации. Чтобы настроить кластер отказоустойчивости: 1. В разделе Настройки ➜ Сеть ➜ Зоны выберите зону, в которой планируется добавлять кластерные интерфейсы (зона Cluster на рисунках выше), и в окне Свойства сетевой зоны на вкладке Контроль доступа разрешите сервис VRRP. 2. В разделе Настройки ➜ Сеть ➜ Интерфейсы для каждого узла настройте интерфейсы для обмена VRRP-объявлениями между узлами кластера:

3. В разделе Настройки ➜ Консоль администратора ➜ Кластеры отказоустойчивости нажмите Добавить. 4. В окне Свойства кластера отказоустойчивости на вкладке Общие установите флажок Включено, введите название кластера и выберите режим кластера:

5. На вкладке Узлы в блоке Доступные узлы выберите от двух до четырех узлов, затем в блоке Настройка кластера назначьте одному из узлов роль мастер-узла. ПримечаниеЕсли установлен флажок «Не учитывать приоритет при смене роли мастер-узла», понижение приоритета мастер-узла учитываться не будет, а переключение мастер-роли на резервный узел будет происходить только в случае, если основной узел выйдет из строя.

6. На вкладке Виртуальные IP-адреса нажмите Добавить и назначьте интерфейсам узлов кластера, не участвующим в организации кластера и находящимся в одной зоне, общий виртуальный IP-адрес, на который будет направляться трафик. (На рисунках выше это один виртуальный IP-адрес для интерфейсов в зоне Trusted и еще один для интерфейсов в зоне Untrusted.) 7. Если необходимо, на вкладке Общие в блоке Режим отправки служебного трафика выберите режим обмена служебным трафиком между узлами кластера. ПримечаниеДоступность режима «Юникаст» зависит от выбранного режима работы кластера (см. таблицу ниже).

8. Если необходимо, настройте остальные параметры (см. таблицу ниже). 9. Сохраните изменения. В созданном кластере отказоустойчивости одному из узлов будет назначена роль мастер-узла, а на его сетевой интерфейс будет назначен указанный виртуальный IP-адрес. 10. Укажите виртуальный IP-адрес для узлов auth.captive, logout.captive, block.captive, ftpclient.captive. Если вы хотите использовать авторизацию с помощью captive-портала, необходимо, чтобы системные имена узлов auth.captive и logout.captive, которые используются процедурами авторизации в Captive, преобразовывались (resolve) в IP-адрес, назначенный в качестве кластерного виртуального адреса. Более детально эти параметры описаны в разделе «Общие настройки». В таблице описаны дополнительные параметры кластера отказоустойчивости.

Диагностика узлов кластера отказоустойчивостиДоступность узлов кластера определяется в том числе исходя из результатов диагностики состояния узлов. По умолчанию выполняется проверка состояния узлов кластера, локального DNS-сервера, прокси-сервера и кластерных интерфейсов узлов. Дополнительно вы можете например включить диагностику шлюзов или проверку доступа к сервисам, развернутым в ИТ-инфраструктуре, через узлы кластера. Результаты диагностики влияют на условия переноса роли мастер-узла на резервный узел. По умолчанию перенос роли происходит без учета приоритета узлов. Например, при отключении одного из сетевых интерфейсов мастер-узла весь мастер-узел считается недоступным. Вы можете настроить параметры таким образом, чтобы перенос роли мастер-узла зависел от понижения его приоритета при отключении одного или нескольких кластерных интерфейсов. Перенос роли мастер-узла на резервный узел произойдет, если приоритет последнего окажется выше приоритета мастер-узла. По умолчанию приоритет, назначенный мастер-узлу, равен 250, приоритет резервного узла — 249. Приоритет узла уменьшается на 2 для каждого кластерного интерфейса, который физически не подключен к сети. Соответственно, если на кластере отказоустойчивости, состоящем из двух узлов, один из интерфейсов на мастер-узле будет физически отключен от сети, резервный узел станет мастер-узлом (при условии, что на резервном узле все кластерные интерфейсы подключены к сети). В таком случае приоритет мастер-узла будет равен 248, приоритет резервного — 249. При восстановлении физического подключения на первоначальном мастер-узле этот узел снова станет мастер-узлом, поскольку его приоритет вернется в значение 250. ПримечаниеОтключение одного или нескольких кластерных интерфейсов на резервном узле также будет понижать его приоритет. Тем не менее этот резервный узел может стать мастер-узлом при безусловном переключении роли или в случае, если приоритет мастер-узла станет меньше приоритета резервного узла.

Чтобы настроить диагностику узлов кластера: 1. В разделе Настройки ➜ Консоль администратора ➜ Кластеры отказоустойчивости выберите кластер и нажмите Редактировать. 2. В окне Свойства кластера отказоустойчивости выберите вкладку Диагностика. 3. Установите флажок Проверка шлюзов и выберите, считать шлюз недоступным или понизить приоритет узла, если результаты проверки будут неудовлетворительными. ПримечаниеЧтобы помимо проверки самих шлюзов также выполнялась проверка доступа в интернет, необходимо включить проверку сети. Подробнее об этом — в разделе «Настройка шлюзов».

4. Настройте параметры проверки доступности шлюзов:

5. Установите флажок Проверка ресурсов и выберите, считать узел недоступным или понизить приоритет узла, если проверка покажет, что указанные сервисы, развернутые в ИТ-инфраструктуре, недоступны. 6. Нажмите Проверяемые ресурсы и укажите IP-адреса или FQDN тех ресурсов, доступ к которым будет проверяться. 7. Настройте параметры проверки доступности ресурсов:

8. Установите флажок Проверка интерфейсов, нажмите Настройки и настройте следующие параметры:

9. Сохраните изменения. Настройка кластера отказоустойчивости в облачной среде Yandex CloudВы можете настроить кластер отказоустойчивости UserGate NGFW в сервисе Yandex Cloud. Кластер отказоустойчивости, развернутый в облаке, может включать в себя только два узла, работающих в режиме «активный — пассивный», и поддерживает обмен служебными VRRP-объявлениями в юникаст-режиме. Работа кластера отказоустойчивости в облачной среде возможна при соблюдении всех следующих условий:

Перед тем как настроить параметры работы кластера UserGate NGFW, подготовьте виртуальные машины в облачной среде: 1. Создайте в Yandex Cloud сервисный аккаунт с ролью vpc.privateAdmin. 2. Разверните в Yandex Cloud две виртуальные машины UserGate NGFW и объедините их в кластер конфигурации. ПримечаниеСервис Yandex Cloud поддерживает развертывание виртуальных машин как в одной сетевой зоне, так и в разных. Подробнее об этом — в справке сервиса.

3. В веб-интерфейсе сервиса Yandex Cloud в параметрах каждой виртуальной машины добавьте созданный сервисный аккаунт. 4. Создайте таблицу маршрутизации Yandex Cloud. Когда кластер отказоустойчивости будет настроен, UserGate NGFW передаст в эту таблицу IP-адрес сетевого интерфейса мастер-узла, через который будет направляться трафик. В случае если мастер-узел выйдет из строя, в таблицу статической маршрутизации Yandex Cloud будет передан IP-адрес резервного узла, и трафик перенаправится на этот IP-адрес. Чтобы настроить кластер отказоустойчивости в облачной среде: 1. В разделе Настройки ➜ Сеть ➜ Зоны выберите или создайте зону для кластера и в окне Свойства сетевой зоны на вкладке Контроль доступа разрешите сервис VRRP. 2. В разделе Настройки ➜ Сеть ➜ Интерфейсы для каждого узла настройте интерфейсы для обмена VRRP-объявлениями между узлами кластера:

3. В разделе Настройки ➜ Консоль администратора ➜ Кластеры отказоустойчивости нажмите Добавить. 4. В окне Свойства кластера отказоустойчивости на вкладке Узлы в блоке Доступные узлы выберите виртуальные машины, развернутые в Yandex Cloud, затем в блоке Настройка кластера назначьте одной из виртуальных машин роль мастер-узла. 5. Убедитесь, что на вкладке Виртуальные IP-адреса интерфейсам узлов кластера не назначены виртуальные IP-адреса. 6. На вкладке Общие установите флажок Включено, введите название кластера и выберите режим кластера Активный — Пассивный. 7. В качестве режима отправки служебного трафика выберите Юникаст и нажмите Настройки. 8. В окне Настройка интерфейсов для юникаст-трафика в блоке Передача VRRP-объявлений выберите интерфейсы, которые были настроены на шаге 2, укажите их IP-адреса и сохраните изменения. 9. Убедитесь, что на вкладке Общие снят флажок Использовать виртуальный MAC. 10. Убедитесь, что на вкладке Синхронизация сессий сняты флажки Синхронизировать сессии TCP, SCTP и DCCP и Синхронизировать сессии UDP и ICMP. 11. На вкладке Настройка облака выберите в качестве облачного провайдера Yandex Cloud. 12. В блоке Переключение маршрута нажмите Добавить и в окне Свойства переключения маршрута настройте параметры, в соответствии с которыми в таблицу статической маршрутизации будет передаваться IP-адрес мастер-узла:

13. Сохраните изменения. После сохранения изменений в таблицу статической маршрутизации Yandex Cloud с указанным идентификатором будут переданы префикс назначения и IP-адрес того узла, которому на вкладке Узлы назначена роль мастер-узла. Трафик будет направлен на IP-адрес мастер-узла. Особенности настройки кластера отказоустойчивости с узлами в разных зонах Yandex CloudВ зависимости от топологии и других особенностей ИТ-инфраструктуры вы можете настроить кластер отказоустойчивости, в котором узлы UserGate NGFW будут располагаться в разных зонах Yandex Cloud. В этом случае, помимо общей настройки кластера, для каждого из узлов необходимо указать статические маршруты до подсети, находящейся за узлом в другой зоне. В противном случае активный узел кластера не сможет передавать ответы на запросы, поступающие из подсети в другой зоне. Для каждого узла кластера выполните следующие действия: 1. В разделе Настройки ➜ Сеть ➜ Виртуальные маршрутизаторы нажмите Добавить. 2. В раскрывающемся списке выберите Статические маршруты и нажмите Добавить. 3. В окне Свойства маршрута укажите его название, установите флажок Включено. 4. Убедитесь, что установлен тип маршрута Unicast. 5. В поле Адрес назначения укажите подсеть за другим узлом кластера, на которую будет указывать маршрут. 6. Задайте IP-адрес шлюза, через который указанная подсеть будет доступна. Этот IP-адрес должен быть доступен с узла, для которого настраивается маршрут. 7. Выберите сетевой интерфейс, через который будет добавлен маршрут. Если оставить значение Автоматически, UserGate NGFW сам определит интерфейс, исходя из параметров IP-адресации сетевых интерфейсов. 8. Сохраните изменения. Просмотр информации о кластере отказоустойчивостиВся информация о кластере доступна на странице Кластеры отказоустойчивости. Вы можете отслеживать состояние кластера отказоустойчивости и узлов, входящих в него. Статусы кластера отказоустойчивости:

Статусы узлов в кластере отказоустойчивости:

Также в веб-консоли выбранного узла на странице Кластеры отказоустойчивости вы можете временно вывести этот узел из кластера, например для планового обслуживания. Для этого в блоке Узлы необходимо включить Приостановить работу.

Эта статья была:

Полезна |

Не полезна

ID статьи: 2274

Последнее обновление: 14 мая, 2026

Ревизия: 172

Просмотры: 2058

Комментарии: 0

|

|||||||||||||||||||||||||||||